このセクションの複数ページ・印刷対応ビューです。

印刷するにはここをクリック .

通常ビューに戻る .

寧屏使用ガイド | 寧屏広告ブロック、寧屏スクリーンタイム 寧屏 (NullPrivate) ドキュメントセンターへようこそ。暗号化 DNS サービスを使って、ワンクリックで広告・トラッカー・悪質サイトをブロックし、ご家族のネットワークセキュリティとプライバシーを全方位で守る方法を学びましょう。ファミリー向けスクリーンタイム機能も提供。詳細な設定チュートリアル、機能紹介、よくある質問を掲載。

寧屏の世界へようこそ - あなた専用のネットワークセキュリティガード どこにでもある広告、煩わしいポップアップ、プライバシーの漏洩に悩まされていませんか?

寧屏 (NullPrivate) は、あらゆるインターネット接続デバイスに鉄壁のデジタルバリアを提供します。強力な暗号化 DNS 技術により、ネットワークリクエストの起点で広告・トラッカー・悪質サイトをシャットアウト。スッキリ、高速、安全なインターネットをお届けします。

🚀 なぜ寧屏を選ぶのか? 誰もが清潔で安全なネット空間を享受する権利があると私たちは信じています。

広告が消える : 動画・ウェブ・アプリ内のあらゆる広告をブロックし、没入型コンテンツを楽しむ。プライバシーが安全 : サードパーティのトラッカーによる閲覧履歴の収集を阻止し、個人情報を守る。ウイルス対策 : フィッシングサイト・マルウェア・詐欺情報を自動遮断し、ご家族のネットワークセキュリティを守る。設定は超簡単 : ソフトウェア不要。スマホ・PC・ルーターの標準設定で完結。一度設定すれば永続的。全プラットフォーム対応 : Windows、macOS、iOS、Android、Linux いずれにも詳細な図解設定ガイドを用意。ファミリー防沉迷 : スクリーンタイム機能で子どもに健康的なネット環境を提供し、使いすぎを防止。コア機能 🛡️ 無料サービス すべてのユーザーに強力な基本保護機能を提供:

パブリックアクセス : IPv4・IPv6 両環境を完全サポート。広告ブロック : ほとんどの広告ソースを遮断。プライバシー保護 : 既知のユーザートラッキングをブロック。セキュリティ保護 : フィッシング・詐欺サイトから遠ざける。ご高齢の方の設定に最適。ファミリー保護 : 基本的なスクリーンタイム機能で家庭のネット利用を管理。✨ アドバンストカスタマイズ (有料サービス) さらなるパーソナライズと精密管理機能を解放:

ネットワーク行動分析 : 自宅ネットワーク内のデバイスがどこにアクセスしたかを把握。スクリーンタイム : アダルトコンテンツやゲームサイトをワンクリックでブロックし、子どもに健康的なネット環境を。カスタムルール : 特定のアプリ・サイト・ゲームを自由にブロックし、ネットワークを完全制御。リモートアクセス : カスタムドメイン設定で自宅 NAS やサーバーへ簡単アクセス。マルチデバイス管理 : クライアントIDでデバイスごとに異なるネットワークポリシーと履歴を管理。スクリーンタイム設定 : 精密な時間管理とコンテンツフィルタリングで子どもの使いすぎを防止。清潔なネット体験を今すぐ始めましょう。

➡️ 詳細は 機能一覧 で

➡️ 各プラットフォームの 設定チュートリアル をチェックして、今すぐスタート!

1 - 利用ガイド プライベートサービス利用ガイド:アクセス記録、ブロック統計、カスタムルールと権威DNS解決で、広告ブロック、プライバシー保護、依存症管理を強化。

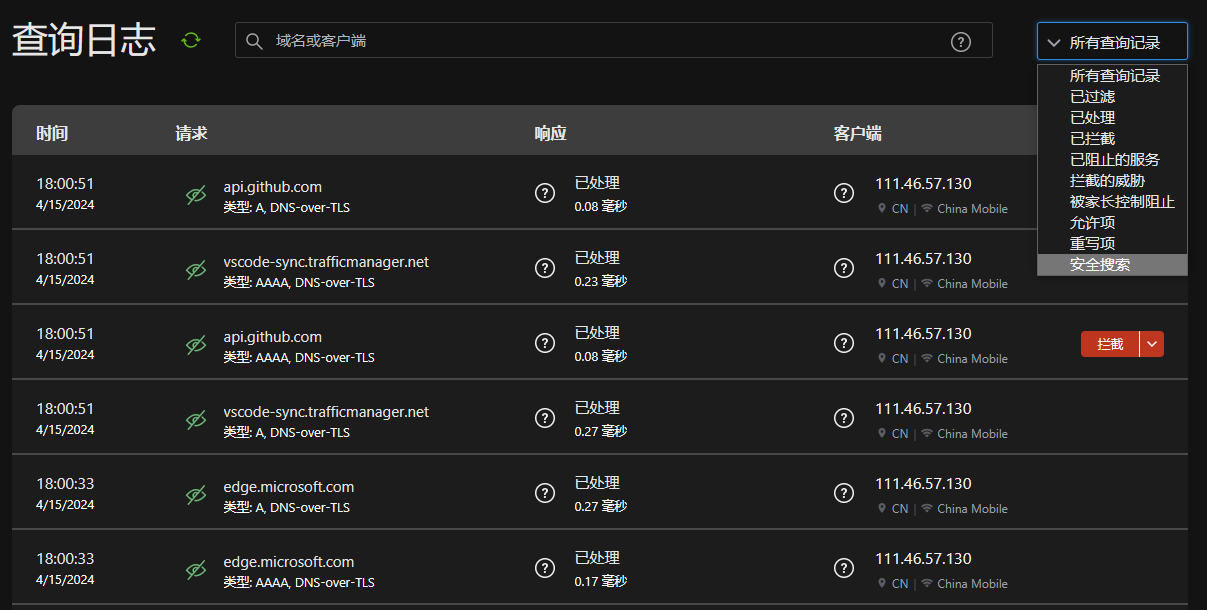

有料提供の主なサービス 基本機能 アクセス記録 ブロック記録 統計情報 カスタムアップストリーム カスタムフィルタリングルール カスタムDNS解決 ホワイトリストモード 高度な機能 HTTP3サポート DDNSサポート ECSサポート ルールセット別DNS解決 特定アプリのブロック スケジュール設定 アクセス記録 ネットワークアクセス記録を確認。プライベートサービスでは24時間分のネットワークアクセス記録を提供します。

ブロック記録 ブロック記録を確認し、どの広告やウェブサイトがブロックされたかを把握できます。

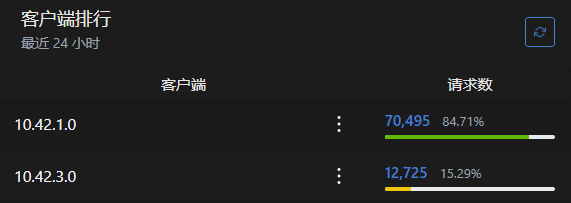

統計情報 プライベートサービスでは24時間以内のネットワークアクセス統計情報を提供し、ユーザーの利用習慣を把握できます。

統計情報には最もアクセスされたサイトや、最もブロックされたサイトが表示されます。

カスタムルール プライベートサービス内でカスタムルールを作成し、個人がよく利用するアプリの広告をブロックしたり、広告と認識しないサイトを許可したりできます。

ユーザーはアクセス記録を確認し、特定のアプリ起動時のDNSクエリ記録を観察して、カスタムルールを追加する必要がある場合があります。

ホワイトリストモード 特定のカテゴリのサイトがブロックされるのを避けたい場合、ホワイトリストモードを設定し、特定のサイトのみアクセスを許可できます。

ホワイトリストはブラックリストより優先度が高く、サイトがホワイトリストに登録されている場合、ブロックされません。ユーザーはよく利用するサイトをホワイトリストに追加することで、誤ブロックを防げます。

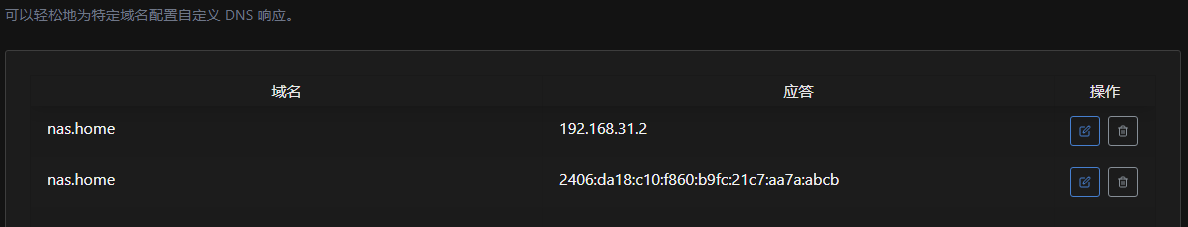

権威DNS解決 企業や家庭内デバイスの権威DNS解決をサポート。指定した名前を家庭内デバイスのIPアドレスに解決し、IPアドレスを記憶する煩わしさから解放されます。

ユーザーはドメインを購入したり、ICP登録を行ったりする必要はありません。プライベートサービス内で権威DNS解決ルールを追加するだけで設定可能です。

2 - 設定方法 “寧屏"設定ガイド

有料サービスが期限切れになると、

サービスは即座に無効化され、管理画面へのアクセスはサービスステータス確認ページにリダイレクトされます。 パーソナライズ設定は7日間保持され、7日以内に更新されない場合はサービスのすべてのデータが完全に削除されます。 サービスが完全に削除されると、カスタムドメインではサービスにアクセスできなくなります。暗号化DNS設定を変更するのを忘れないでください。そうしないとインターネットにアクセスできなくなります。 ヘルプが必要な場合 WeChat で連絡

private6688 または

メールを送信

service1@nullprivate.com

2.1 - Android AndroidプライベートDNS設定ガイド:{デバイス名}.{ユーザー名}.adguardprivate.comを設定し、システムレベルの暗号化DNSを有効化して遅延を減らし、プライバシー保護を向上させます。

設定手順 各ブランドのスマートフォンにおける具体的な設定手順:

Xiaomi/Redmiスマートフォン 設定を開く接続と共有を選択プライベートDNSをタッププライベートDNSプロバイダーのホスト名を選択入力:xiaomi1.{xxxxxxxxxxxxxxxx}.adguardprivate.com Samsungスマートフォン 設定を開く接続を選択その他の接続設定をタッププライベートDNSを選択入力:samsung1.{xxxxxxxxxxxxxxxx}.adguardprivate.com ⚠️ 重要注意 :

device1.プレフィックスを必ず追加device1.{xxxxxxxxxxxxxxxx}.adguardprivate.com{xxxxxxxxxxxxxxxx}.adguardprivate.com を直接使用すると動作しません{xxxxxxxxxxxxxxxx} をあなた専用のDNSサーバーアドレスに置き換えてください 設定の検証 設定完了後:

システムが自動的にDNS接続状態を検証します 「接続済み」と表示されれば設定成功です トラブルシューティング 設定が失敗した場合、以下を確認してください:

DNSプレフィックスが正しいか :device1.{xxxxxxxxxxxxxxxx}.adguardprivate.com 形式を使用していることDNSサーバーアドレスが正しいか ネットワーク接続が正常か アカウントが有効状態か 設定デモンストレーション

Your browser does not support the video tag.

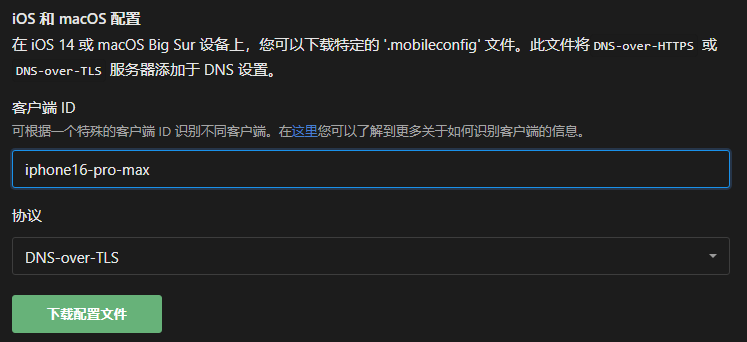

2.2 - iPhone iOS/iPadOSでDoH/DoTを設定:専用プロファイルをダウンロードしてインストールし、システムレベルで暗号化DNSを有効化、子供のインターネット利用をより安全に、広告を減らします。

iOS 14以降のバージョンではネイティブでDNS over HTTPS(DoH)とDNS over TLS(DoT)暗号化DNSをサポートしています。以下の方法で有効化できます:

標準ブラウザSafariを開き、プライベートサービス管理画面に移動し、設定ガイド ->DNSプライバシー 設定ファイルをダウンロード スマートフォンの設定 を開く 一般 をタップVPNとデバイス管理 をタップ専用設定を選択してインストール 設定デモ

お使いのブラウザはビデオタグをサポートしていません。

2.3 - Windows WindowsでDoH/DoT暗号化DNSを設定:システムレベル設定とブラウザ内蔵DoHスキームにより、広告ブロックとプライバシー保護を安定的に有効化します。

Windows 11 Windows 11 21H2以降ではネイティブでDns over HTTPS(DoH)をサポートしています。以下の方法で有効化できます:

設定を開くネットワークとインターネットを開くイーサネットを開くDNSサーバーの割り当てを見つけ、編集をクリック手動を選択優先DNSサーバーのIPv4に120.26.96.167を入力、IPv6アドレスは2408:4005:3de:8500:4da1:169e:dc47:1707DNS over HTTPS(DoH)の選択:オン(手動テンプレート) DoHテンプレートにhttps://xxxxxxxxxxxxxxxx.adguardprivate.com/dns-query/windows1を入力。{xxxxxxxxxxxxxxxx}は暗号化DNSサービスのユーザー名、windows1はOSの識別番号です。チェックしないでください :暗号化されていないリクエストを失敗時に使用する代替DNSサーバーには223.5.5.5(Alibaba Cloud Public DNSサービス)を入力可能、DNS over HTTPS オフ、暗号化されていないリクエストを失敗時に使用するをチェック。 Windows 10 以前のバージョン Windows 10以前のバージョンではネイティブ暗号化DNSをサポートしていませんが、Chrome/EdgeやChromiumベースのブラウザ(360/QQなどの中国製ブラウザ)を使用している場合、ブラウザ内でDoH暗号化DNSを設定できます。Chromeブラウザの設定方法は以下の通り:

Chromeブラウザの設定を開く プライバシーとセキュリティを開くセキュリティまでスクロール安全なDNSを使用してウェブサイトのネットワークアドレスを検索する方法を指定するを有効化サービスプロバイダーを選択にhttps://xxxxxxxxxxxxxxxx.adguardprivate.com/dns-query/browser1を入力。{xxxxxxxxxxxxxxxx}は暗号化DNSサービスのユーザー名、browser1はブラウザの識別番号です。その他のブラウザについては各々の設定方法を参照してください。通常は設定→プライバシー→セキュリティで関連設定が見つかります。

2.4 - macOS macOS で DoH/DoT を設定:プロファイルをダウンロードしてインストールし、システムレベルで暗号化 DNS を有効にし、トラッキングと広告をブロックして、ネットワークセキュリティ体験を向上させます。

macOS Big Sur 以降では、ネイティブの Dns over HTTPS(DoH) および DNS over TLS(DoT) による暗号化 DNS がサポートされています。以下の手順で有効にできます。

標準ブラウザ Safari を開き、プライベートサービスの管理画面へ移動し、設定ガイド → DNS プライバシー プロファイルをダウンロード システム設定 を開くプライバシーとセキュリティ を開くプロファイル を選択ご利用の専用構成プロファイルを選択してインストール 2.5 - ブラウザ Chrome/EdgeなどのChromiumブラウザでDoHを有効化:「安全なDNSを使用」を有効にし、専用DoHエンドポイントを入力して、より強力なプライバシー保護と安定した名前解決を実現

Chromium 79以降のブラウザバージョンはDoHをサポートしています。Chromium系ブラウザ(Chrome/Edge/360/QQなど)の設定方法は以下の通りです:

Chromeブラウザの設定を開く プライバシーとセキュリティを開くセキュリティセクションまでスクロール安全なDNSを使用してサイトのネットワークアドレスを検索する方法を指定するを有効化サービスプロバイダを選択にhttps://xxxxxxxxxxxxxxxx.adguardprivate.com/dns-query/browser1を入力。{xxxxxxxxxxxxxxxx}は専用暗号化DNSサービスのユーザー名、browser1はブラウザの識別番号です。3 - パブリックサービス 公共無料サービスの説明:基本的な広告ブロックとプライバシー保護を行う暗号化 DNS 接続ルール、選択推奨、および有効化済みサブスクリプション一覧。

私たちは無料のパブリックサービスを提供しており、広く利用されているドメインリストを設定しています。

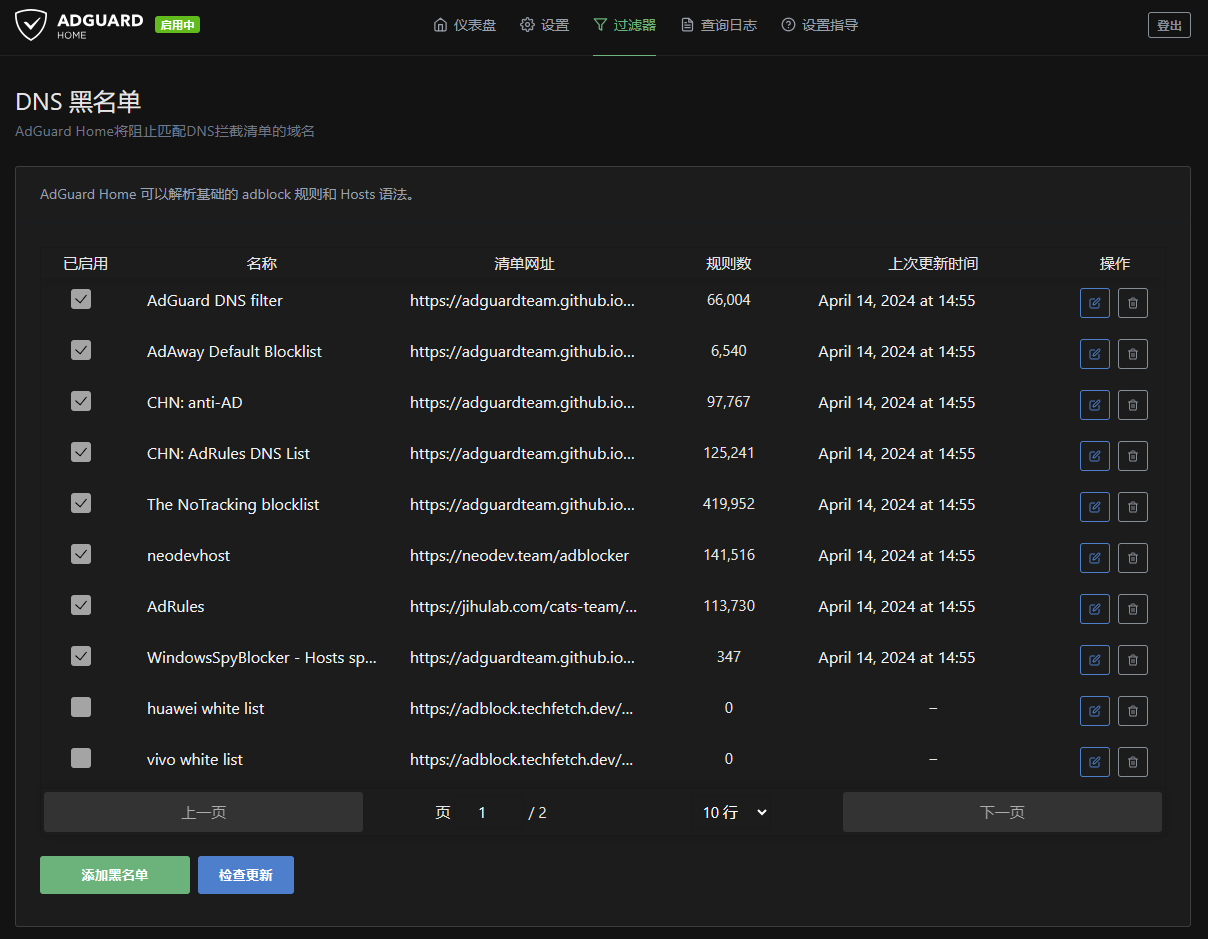

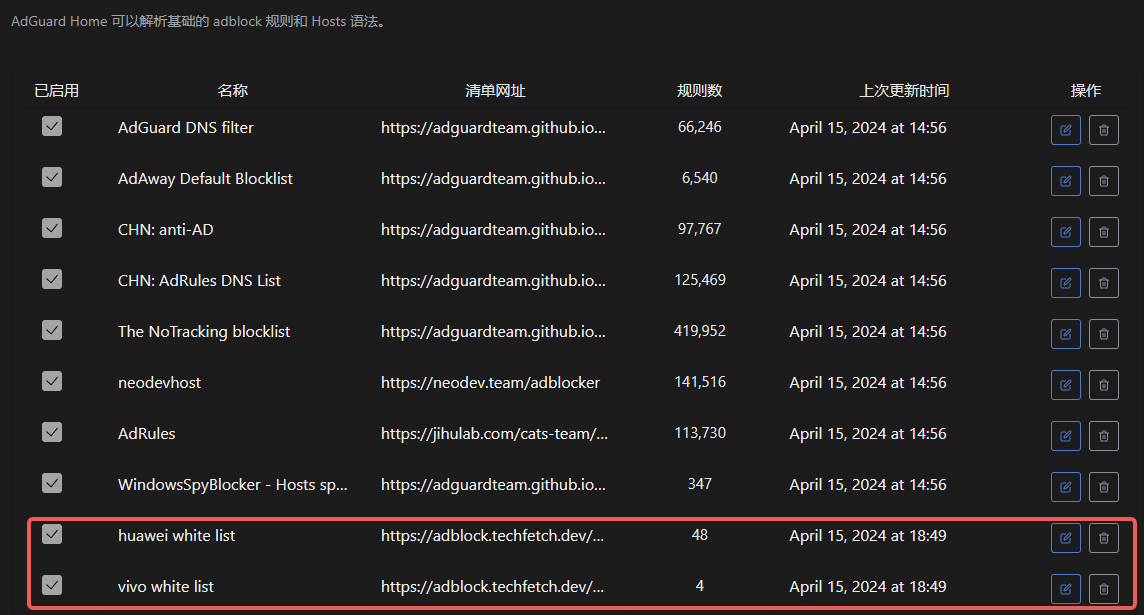

パブリックサービスルール パブリックサービスではバランスの取れた広告ブロックルールを使用しており、誤ってブロックしたりブロックしきれなかったりする場合があります。ルールリストは以下の通りです:

一部のユーザーは高齢者向けの保護を設定するため、セキュリティブロックルールも使用しています。ルールリストは以下の通りです:

さらにパブリックサービスでは、スマートフォンで通常の手段では処理できない迷惑アプリをブロックするための以下のルールも適用しています:

# huawei search && browser

hisearch-drcn.dt.dbankcloud.com

uc-drcn.hispace.dbankcloud.cn

connect-drcn.hispace.hicloud.com

adx-drcn.op.dbankcloud.cn

hisearch-static-drcn.dbankcdn.com

||configserver.hicloud.com

||configserver.platform.hicloud.com

||configdownload.dbankcdn.cn

||browsercfg-drcn.cloud.dbankcloud.cn

使用上の注意事項 パブリックサービスは多くの人々のために提供されているため、個別のニーズには対応できません。広告ブロック効果が期待に届かないと不満を述べるユーザーもいれば、誤ってブロックされたことでゲームログインに問題が生じたと不満を述べるユーザーもいます。申し訳ありませんが、パブリックサービスではすべての人のニーズに応えることは難しいです。インターネット上のコンテンツの一部は、ある人々にとっては広告に見えても、別の人々にとっては有益な情報である場合があり、このような場合には、それを有益な情報と捉えるユーザーを優先する傾向があります。

誤ってブロックされたことで、WeChatやAlipayのミニプログラムの読み込みに問題が生じた場合は、スマートフォンの暗号化DNS設定を一時的にオフにするだけで、必要なサービスを開くことができます。しかし、私たちの運営経験によれば、必要なサービスが正常に動作しない場合にどう対処すべきかを理解していないユーザーが多く、非専門ユーザーの使用体験にも配慮する必要があります。

DNSについて理解のあるユーザーで、誤ってブロックされた場合やブロックがニーズに応えない場合は、プライベートサービスの購入 をご検討ください。

プライベートサービスではアクセス記録 、ブロック記録 、統計情報 、カスタムルール 、権威ある解決 などの機能を提供し、個別のニーズに対応しています。

その他の大衆的なニーズがございましたら、

ヘルプが必要な場合 WeChat で連絡

private6688 または

メールを送信

service1@nullprivate.com

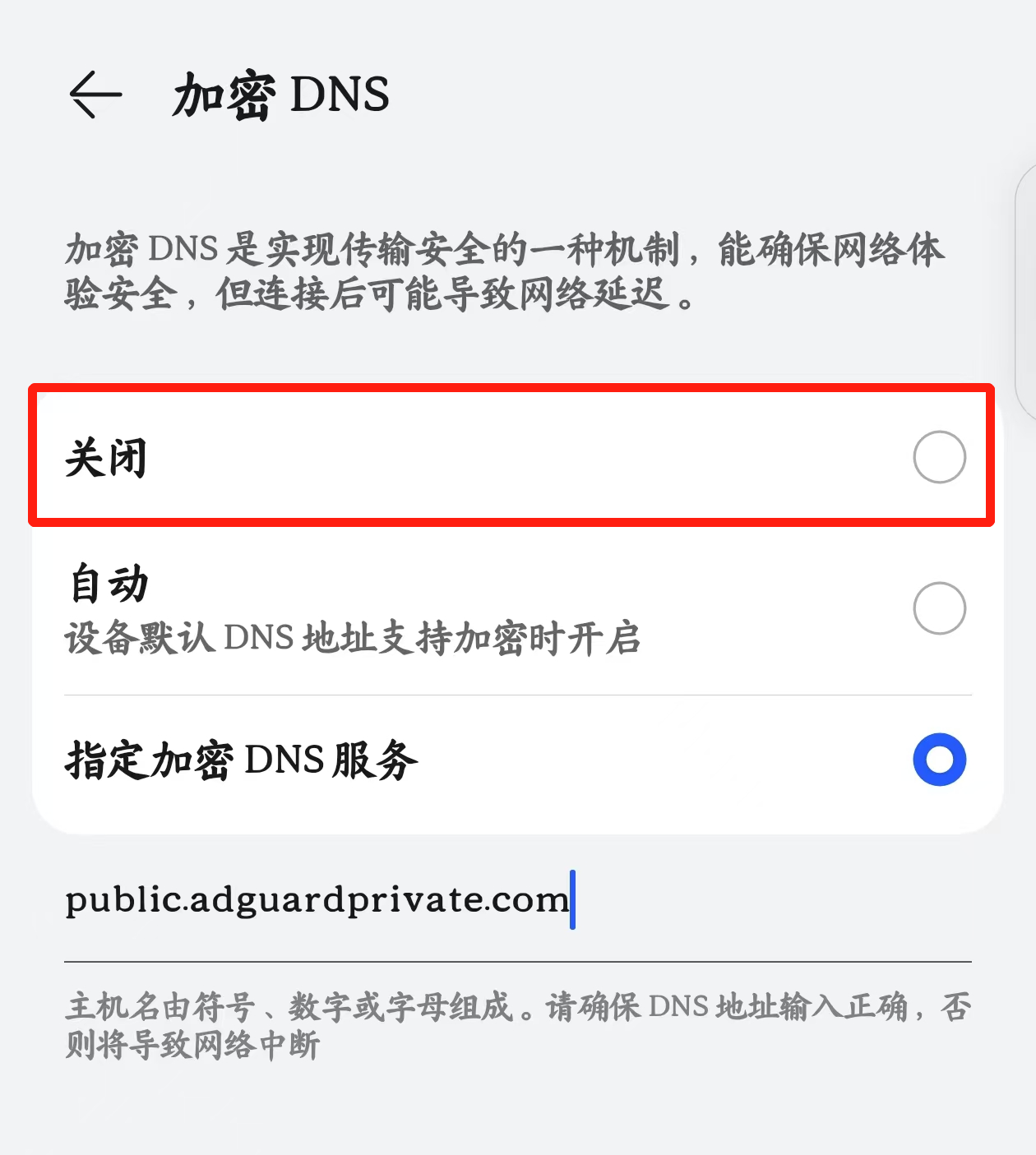

各プラットフォームの設定方法 Android AndroidはAndroid 9以降からネイティブでDNS over TLS(DoT)をサポートしており、2019年以降のスマートフォンはすべて対応しています。以下の方法で有効にできます:

設定を開くその他の接続を開く暗号化DNSを開く指定暗号化DNSサービスを選択し、以下を入力:public.adguardprivate.comセルフホストDNSサービスにはAdGuard、dnsmasq、clashなど様々な実装方法がありますが、ネイティブDoTのみがスマートフォンのパフォーマンスに0の影響を与え、サードパーティアプリに依存せず、いかなる権限も必要とせず、リソースを占有せず、スマートフォンのバッテリーにも影響を与えません。そのため、ネイティブDoT暗号化DNSの使用を推奨します。

iPhone iOS 14以上のバージョンでは、ネイティブのDns over HTTPS(DoH)およびDNS over TLS(DoT)暗号化DNSをサポートしています。以下の方法で有効にできます:

標準ブラウザSafariを開き、構成プロファイルをダウンロード:dot.mobileconfig 設定 を開く一般 を開くVPNとデバイス管理 を開く構成プロファイルのインストール を選択macOS macOS Big Sur以上のバージョンでは、ネイティブのDns over HTTPS(DoH)およびDNS over TLS(DoT)暗号化DNSをサポートしています。以下の方法で有効にできます:

標準ブラウザSafariを開き、構成プロファイルをダウンロード:dot.mobileconfig システム環境設定 を開くネットワーク を開くVPNとデバイス管理 を選択構成プロファイルのインストール を選択3.1 - Android 各ブランドのAndroidスマートフォンでDNS暗号化を設定する方法を詳しく説明します

機能説明 Android 9以降のバージョンでは、DNS over TLS(DoT)暗号化をネイティブでサポートしており、DNSクエリを傍聴や改ざんから保護します。

設定方法 ブランドによって設定パスが異なる場合があります。主要ブランドの具体的な操作方法は以下の通りです:

小米/Redmiスマートフォン 設定を開く接続と共有を選択プライベートDNSをタッププライベートDNSプロバイダーホスト名を選択入力:public.adguardprivate.com サムスンスマートフォン 設定を開く接続を選択その他の接続設定をタッププライベートDNSを選択プライベートDNSプロバイダーホスト名を選択入力:public.adguardprivate.com OPPO/OnePlusスマートフォン 設定を開くワイヤレスとネットワークを選択プライベートDNSをタッププライベートDNSプロバイダーホスト名を選択入力:public.adguardprivate.com その他のブランド 以下の方法で関連設定を見つけることができます:

設定で「DNS」または「プライベートDNS」を検索 ネットワーク設定または詳細ネットワーク設定オプションを確認 よくある質問 設定が有効かどうかを確認する方法は? 設定完了後、システムが自動的にDNSサーバーを検証します 「接続済み」またはチェックマークが表示されれば設定成功です 設定失敗時の解決方法 入力したドメイン名が完全に正しいことを確認 ネットワーク接続が正常か確認 Androidシステムバージョンがサポートされているか確認(Android 9以上が必要) 設定デモ

お使いのブラウザはビデオ再生をサポートしていません。

3.2 - iPhone iPhoneでDNS暗号化を設定する方法を詳しく説明します

機能概要 iOS 14以降、iPhoneはネイティブで以下の暗号化DNS機能をサポートしています:

DNS over HTTPS (DoH) - HTTPSプロトコルによるDNSクエリの暗号化 DNS over TLS (DoT) - TLSプロトコルによるDNSクエリの暗号化 これらの機能は、DNSハイジャックを防止し、ネットワークプライバシーを効果的に保護します。

設定手順 1. 設定ファイルをダウンロード Safariブラウザで設定ファイルをダウンロード:dot.mobileconfig

2. 設定ファイルをインストール 設定アプリを開く一般 > VPNとデバイス管理に移動public.adguardprivate.com DoT 設定ファイルを選択してインストール特別な注意事項 iCloud Private Relayを有効にしている場合:

⚠️ セキュリティ警告

設定デモ動画

Your browser does not support the video tag.

3.3 - macOS macOSでDNS暗号化を設定する方法を詳しく解説

macOS Big Sur以降では、ネイティブでDns over HTTPS(DoH)およびDNS over TLS(DoT)による暗号化DNSがサポートされています。以下の手順で有効にできます。

標準ブラウザSafariを開き、構成プロファイルをダウンロードします: dot.mobileconfig システム設定 を開きますプライバシーとセキュリティ を開きますプロファイル を選択しますダウンロード済みの中からpublic.adguardprivate.com DoT を選択して設定します 注意:これは通常とは異なるシステム設定の変更方法です。iPhoneユーザーには、信頼できるソースでない限り、ネット上からの構成プロファイルのインストールは控えることをお勧めしています。このサイトは合法的な個人情報保護および広告ブロックサービスを提供することを目的としており、ユーザーに不利益または不快感を与えるような行為は一切行いません。この声明は、たとえ私を信頼していたとしても、他のサイトが提供する構成プロファイルを簡単に信じないようにとの注意喚起です。別の記事で、この方法によるシステムDNS設定の変更がもたらす可能性のあるリスクについて説明します。

この記事では構成プロファイルの具体的な内容を以下に示します。以下の内容を直接コピーしてiPhoneの設定に貼り付けることもできますし、上記のリンクをクリックして構成プロファイルをダウンロードすることもできます。

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version= "1.0" >

<dict>

<key> PayloadContent</key>

<array>

<dict>

<key> DNSSettings</key>

<dict>

<key> DNSProtocol</key>

<string> TLS</string>

<key> ServerName</key>

<string> public.adguardprivate.com</string>

</dict>

<key> PayloadDescription</key>

<string> Configures device to use NullPrivate</string>

<key> PayloadDisplayName</key>

<string> public.adguardprivate.com DoT</string>

<key> PayloadIdentifier</key>

<string> com.apple.dnsSettings.managed.11b4d48d-8e9b-4e15-b7c1-45cb1c564c99</string>

<key> PayloadType</key>

<string> com.apple.dnsSettings.managed</string>

<key> PayloadUUID</key>

<string> e9819f0c-250e-49b7-ad89-c0db078c72f0</string>

<key> PayloadVersion</key>

<integer> 1</integer>

</dict>

</array>

<key> PayloadDescription</key>

<string> Adds NullPrivate to macOS Big Sur and iOS 14 or newer systems</string>

<key> PayloadDisplayName</key>

<string> public.adguardprivate.com DoT</string>

<key> PayloadIdentifier</key>

<string> e0b7d7db-e0d1-4bce-bcf4-8ada45d2f5a3</string>

<key> PayloadRemovalDisallowed</key>

<false/>

<key> PayloadType</key>

<string> Configuration</string>

<key> PayloadUUID</key>

<string> 0404cb98-3621-4f97-9530-b18288633d40</string>

<key> PayloadVersion</key>

<integer> 1</integer>

</dict>

</plist>

4 - 機能説明 寧屏 - プロフェッショナルな広告フィルタリングとプライバシー保護ソリューション

製品概要 NullPrivate は、ネットワーク広告を強力にブロックするツールであり、包括的なネットワークプライバシー保護およびコンテンツフィルタリングサービスを提供することに特化しています。先進的なフィルタリング技術により、より安全で高速でクリーンなウェブ閲覧体験を実現します。

コア機能 スマート暗号化サービス

DoT/DoH 暗号化プロトコルに対応 高性能ドメイン解決 スマートキャッシュメカニズム 全方位広告ブロック

高精度な広告識別 ポップアップおよびトラッカー遮断 カスタムフィルタリングルール プライバシー保護

暗号化クエリ ログ記録オプション トラッキング防止保護 高度な機能

リアルタイム統計分析 依存防止 タイムスケジュール設定 ホワイト/ブラックリスト管理 カスタムリライト 左側の目次から各機能の詳細説明をご確認ください。

4.1 - ウェブ広告ブロック NullPrivateは、インテリジェントな分析とフィルタリング技術により、ウェブ広告を効果的にブロックし、より快適なブラウジング体験を提供します。ウェブページの読み込み速度を大幅に向上させるだけでなく、帯域幅の消費を削減し、オンライン上のプライバシーを保護します。

広告ブロックの基本原理 「寧屏」はDNSフィルタリング技術を採用し、ネットワークリクエストをリアルタイムで監視・分析します。広告関連のドメインリクエストを検出すると、システムは自動的に空のアドレスまたはローカルループバックアドレスを返し、広告コンテンツの読み込みを効果的にブロックします。この方法は効率的でユーザーに透明であり、通常のブラウジング体験に影響を与えません。

インテリジェントブラックリストシステム NullPrivateは多層的なブラックリスト管理メカニズムを採用しています:

自動更新 : システムは定期的に信頼できるソースから最新の広告ドメインリストを取得します分類管理 : 広告、トラッカー、マルウェアなど異なるカテゴリに分類パフォーマンス最適化 : 高速なマッチングアルゴリズムを採用し、迅速な応答を確保統計分析 : 詳細なブロック統計を提供し、保護効果を把握できます

柔軟なホワイトリスト制御 ホワイトリスト機能は正確なアクセス制御を提供します:

アクセス保護 : 信頼できるウェブサイトのみへのアクセスを許可シーンカスタマイズ : 依存症防止や企業ネットワーク管理に適応簡単設定 : インポート/エクスポートをサポートし、管理が容易リアルタイム反映 : 変更は即時反映され、サービスの再起動不要使用上の推奨事項 基本ブラックリストから始め、徐々に調整することを推奨 定期的にブロック統計を確認し、システム効果を把握 誤ブロックが発生した場合は速やかにホワイトリストを追加 特別な要件にはカスタムフィルタリングルールを適用可能 技術詳細 DNSフィルタリングメカニズム 効率的なDNS応答キャッシュを採用 IPv4とIPv6デュアルスタックフィルタリングをサポート ミリ秒単位のローカル応答速度 ルールマッチング 正確なドメインマッチング ワイルドカードルールサポート 正規表現マッチング パフォーマンス最適化 メモリ最適化されたデータ構造 並行リクエスト処理 インテリジェントキャッシュメカニズム 4.2 - モバイル広告ブロック モバイルOSおよびアプリ内の広告を効果的にブロックし、デバイスパフォーマンスとユーザー体験を向上させる

問題の概要 多くのAndroid端末には出荷時に広告ソフトウェアがプリインストールされており、これらは以下のような挙動をします:

不適切なタイミングで広告をポップアップ表示 バックグラウンドで継続的にユーザーデータを収集 システムリソースを占有し、デバイスパフォーマンスを低下させる 不要なネットワークトラフィックを増加させる バッテリー持続時間を著しく短縮 AdGuard ソリューション 「寧屏」は以下の方法であなたのデバイスを保護します:

広告ソフトウェアのネットワークリクエストをブロック 悪意のあるトラッキング行為を防止 デバイスパフォーマンスを最適化 バッテリー使用時間を延長 モバイルデータ通信量を削減 4.3 - プライバシー保護 プライバシー漏洩リクエストをブロックし、ユーザーのプライバシーを保護します。

プライバシーと広告の関係 広告主の収益は主に広告コンバージョンに由来します。コンバージョン率を向上させるために、プラットフォームは以下を行う必要があります:

ユーザーのリテンション率を向上させる パーソナライズされた広告を配信する これには大量のユーザープライバシーデータの収集が必要です。プラットフォームは以下の方法で法的制限を回避します:

複雑な利用規約 パートナーとのデータ交換 偽装されたデータ匿名化 プライバシー保護の優先順位 プライバシー保護は単なる広告除去よりも重要です:

AdGuard中国語圏のトラッキングブロックルール(40万件以上)は広告ルール(10万件未満)を大幅に上回る 一部のプラットフォームは広告が少ないが、プライバシーデータを通じてより多くの収益を得ている

プラットフォームの「親切さ」の裏側 いわゆるパーソナライズされた推薦は、実際にはユーザーのニーズを本当に理解しているわけではなく、プラットフォームのマーケティング戦略です:

「あなたがこれが好き」は実際には「私はこれを売りたい」 一見親切なサービスの裏側には継続的なデータ収集がある 自己保護の方法 「サイバー城府」を学ぶ——プライバシー漏洩をコントロールし、プラットフォームによる正確なプロファイリングを回避します。AdGuardプライベートサービスはこの目標の達成をお手伝いします。

4.4 - マルウェアブロック 多層防御メカニズムでマルウェアをブロックし、デバイスとデータのセキュリティを保護

マルウェアとは? マルウェアは、コンピュータシステムを破壊したり、不正にアクセスすることを目的としたソフトウェアです。以下のような行為を行う可能性があります:

個人情報や機密データを窃取する システム機能やファイルを破壊する データを暗号化して身代金を要求する デバイスをボットネットに加える マルウェアの感染経路 ハッカーは通常、以下の方法でマルウェアを拡散させます:

正規ソフトウェアに偽装したダウンロードリンク フィッシングメールの添付ファイル 脆弱性のあるウェブサイト 感染した広告 AdGuardによる保護方法 「寧屏」は包括的なマルウェア防御を提供します:

既知のマルウェアダウンロードリンクをブロック マルウェアとコントロールサーバー間の通信を阻止 不審なデータ漏洩行為を識別してブロック マルウェアシグネチャデータベースを定期的に更新 システムやソフトウェアのタイムリーな更新、ダウンロードや添付ファイルの慎重な扱いなど、他のセキュリティ対策も併せて実施することをお勧めします。

4.5 - 成人コンテンツブロック “寧屏"は強力な成人コンテンツフィルタリング機能を提供し、スマートな識別とブロックメカニズムにより不適切なコンテンツを効果的に防御し、家庭および企業ユーザーに安全なネット環境を実現します。

機能概要 “寧屏"は多層的なコンテンツフィルタリングメカニズムを採用し、以下を効果的に識別・ブロックします:

ポルノおよび成人コンテンツサイト 暴力的なコンテンツ ギャンブル関連サイト その他の有害情報 動作原理 システムは以下の方法でコンテンツブロックを実現します:

DNSレベルでのブロック : 既知の有害サイトのドメイン解決を遮断スマート分類 : 複数の信頼できるデータソースに基づく分類システムリアルタイム更新 : ブロックルールを定期的に更新し、防御効果を確保設定ガイド 基本設定 フィルターのブラックリストにリストを追加Link

高度なオプション カスタムルール : 特定のサイトをブロックリストに追加例外管理 : ホワイトリストを設定し、誤検知を回避アクセスログ : ブロック記録を確認利用シーン 家庭保護 : 未成年者に安全なインターネット環境を作成企業管理 : 従業員が業務要件に適合したサイトにアクセスすることを確保公共施設 : 図書館、学校などの公共ネットワークに適用注意事項 依存防止機能との併用を推奨 フィルタリングルールの更新を定期的に確認 誤検知が発生した場合、すぐにホワイトリストに追加 ブロックを回避するケースが発生した場合、フィードバックを送信できます 4.6 - ソーシャルメディアブロック ソーシャルメディアトラッカーや埋め込みコンポーネントをブロックして、オンラインのプライバシーを保護する

ソーシャルメディアトラッキングのリスク ソーシャルメディアプラットフォームは、さまざまな方法でユーザーデータを収集します:

ソーシャルプラグインや共有ボタン 埋め込みコンテンツやウィジェット サードパーティ Cookie やトラッカー クロスサイトのユーザーベヘイビア分析 AdGuard があなたをどのように保護するか 「寧屏」は以下の方法でプライバシーを保護します:

ソーシャルメディアトラッカーをブロック 許可されていないデータ収集を阻止 ソーシャルメディア広告をフィルタリング ユーザープロファイリング分析を防止 推奨される使用方法 ソーシャルメディアフィルターを有効にする ブロックログを定期的に確認する 必要に応じてホワイトリストを設定する フィルタリングルールを最新の状態に保つ これらの対策により、ソーシャルメディアの主要な機能を引き続き利用しながら、不要なトラッキングやデータ収集から自分を守ることができます。

4.7 - フィッシングサイトブロック フィッシングサイトからのリクエストをブロックし、ユーザーの個人財産を保護し、全方位のネットワークセキュリティを提供します。

フィッシングサイトとは? フィッシングサイトは、正規のサイトに偽装して、ユーザーの個人情報やアカウントパスワードなどの機密情報を取得することを目的とした詐欺的なサイトです。これらのサイトは通常以下を模倣します:

銀行や決済プラットフォーム ソーシャルネットワーク 電子商取引サイト 政府機関のサイト 主な危害 ユーザーアカウントとパスワードの窃取 銀行カードや決済情報の盗難 マルウェアの拡散 個人プライバシーの漏洩 財産の損失 AdGuardがどのように保護するか 「寧屏」は以下の方法で保護を提供します:

URLのセキュリティをリアルタイムでチェック 既知のフィッシングサイトをブロック 悪意のあるドメインの解決を阻止 セキュアブラウジングのリマインダーを提供 安全な使用に関する提案 AdGuardのフィッシング保護機能を有効にする URLアドレスの真実性に注意する 出所不明のリンクをクリックしない AdGuardのルールデータベースを定期的に更新する 4.8 - トラッキングのブロック トラッキングリクエストをブロックし、ユーザーのプライバシーを全方位で保護し、ブラウジング体験を向上させます。

トラッキングとは? トラッキングとは、ウェブサイトやアプリケーションがユーザーデータを収集する行為です。一般的なトラッキング手法には以下のようなものがあります:

Cookie トラッキング トラッキングピクセル(Web Beacons) ブラウザフィンガープリンティング デバイス識別子の収集 行動分析スクリプト トラッキングの影響 トラッキング行為は以下のような悪影響をもたらします:

ユーザーのプライバシーを侵害し、個人の行動データをさらす ネットワークトラフィックの消費を増加させる デバイスのバッテリー持続時間を低下させる ウェブページの読み込み速度に影響を与える AdGuardがどのように保護するか 「寧屏」は以下の方法であなたのプライバシーを包括的に保護します:

トラッキングリクエストをインテリジェントに識別してブロック サードパーティCookieをブロック トラッキングパラメータを削除 一般的な分析スクリプトをブロック AdGuardを使用することで、より安全で高速で省エネなインターネット体験を得ることができます。

4.9 - 悪意あるトラフィックの遮断 暗号化 DNS とトラフィック保護により、悪意あるトラフィックのハイジャックやコンテンツの改ざんを防ぎ、ネットワークアクセスのセキュリティを確保します

悪意あるトラフィックの遮断 問題の背景 日常的なインターネット利用において、以下のようなセキュリティリスクに直面する可能性があります:

ISPによるDNSハイジャックにより、偽のウェブサイトへ誘導される 公共WiFiホットスポットによる広告コンテンツの挿入 中間者攻撃によるウェブページコンテンツの改ざん 暗号化されていないトラフィックの傍受とハイジャック ソリューション 以下の技術的手段により、これらの脅威から効果的に保護できます:

暗号化DNSクエリの有効化 HTTPS暗号化接続の使用 プライベートセキュアチャネルの確立 異常トラフィックのリアルタイム監視 これらの保護措置により、ネットワークアクセスが安全かつ信頼できるものとなり、様々な悪意あるハイジャックやコンテンツ改ざんを回避できます。

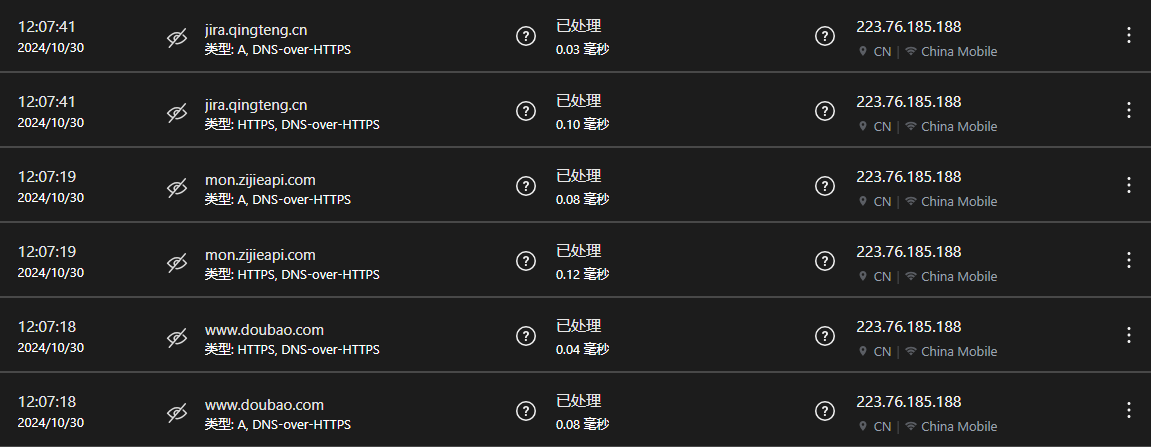

4.10 - アクセスリクエストログ 詳細なリクエストログと統計データを通じて、ネットワークトラフィックを包括的に把握・管理するのに役立ちます。

完全なアクセスリクエストログ

アクセスリクエストログは以下の詳細情報を提供します:

時間:リクエストが発生した具体的な時間 クライアント:リクエストを発行したデバイスのIPアドレス リクエストターゲット:アクセスされたドメイン名またはIPアドレス レスポンスステータス:リクエストの処理結果 フィルタリングルール:トリガーされたフィルタリングルール(存在する場合) 検索ボックスを使用して、ドメイン名、IP、またはルール名でログをフィルタリングできます。ログはデフォルトで3日間保持されます。

リクエストドメインランキング

ドメインアクセス統計には以下が表示されます:

アクセス頻度が最も高いドメイン 各ドメインのリクエスト回数 発生したアップリンク/ダウンリンクトラフィック 最終アクセス時間 リクエスト回数またはトラフィック量でソート可能で、高頻度でアクセスされるウェブサイトの特定に役立ちます。

ブロックされたドメインランキング

ブロック統計には以下が表示されます:

ブロックされたドメインリスト ブロック回数の統計 トリガーされたフィルタリングルール 最終ブロック時間 リスト上で直接以下の操作が可能です:

誤ってブロックされたドメインをホワイトリストに追加 ブロックの原因となった具体的なルールを確認 統計データをエクスポートして分析 4.11 - 統計データ 包括的なDNSクエリ統計分析で、ネットワーク利用状況を把握できます。

DNSクエリ統計 AdGuardプライベートサービスは詳細なDNSクエリ統計分析を提供し、ネットワーク利用状況をより深く理解するのに役立ちます。

リクエストドメインランキング

統計内容:

ドメインアクセス頻度統計 各ドメインのリクエスト回数 時間帯別の傾向確認 検索とフィルタリングのサポート ブロック記録分析

詳細表示:

ブロックされたドメインリスト ブロックルールマッチング詳細 ブロック理由の説明 ブロック時間記録 データ活用 統計データは以下のことに役立ちます:

潜在的なセキュリティ脅威の発見 広告フィルタリングルールの最適化 ネットワーク利用習慣の分析 ネットワークアクセスポリシーの調整 4.12 - サポートプラットフォーム “寧屏"がサポートするプラットフォームおよび設定ガイド

サポートプロトコル “寧屏"は以下の暗号化DNSプロトコルをサポートしています:

DoT (DNS over TLS) - TLSによる暗号化DNSクエリDoH (DNS over HTTPS) - HTTPSによる暗号化DNSクエリサポートプラットフォーム Windows 11 システムレベルのDoH設定をサポート 設定->ネットワークとインターネット->DNSサーバーで設定 macOS (Big Sur以降) システムレベルのDoH/DoT設定をサポート システム環境設定->ネットワークで設定可能 iOS (14.0以降) システムレベルのDoH/DoT設定をサポート 設定->一般->VPNとデバイス管理で設定可能 Android (9.0以降) システムレベルのプライベートDNS (DoT) をサポート 設定->ネットワークとインターネット->プライベートDNSで設定 ブラウザサポート Chrome/Edge/Brave:DoHに対応 Firefox:DoH/DoTに対応 Safari:システムのDNS設定に準拠 詳細な設定手順については、各プラットフォームの具体的な設定ガイドをご参照ください。

4.13 - 設定ガイド “寧屏"の詳細な設定説明、クイックスタート、高度な設定、よくある質問と回答を含みます。

クイックスタート “寧屏"は「開いてすぐ使える」設計理念を採用しています:

最適化された設定がプリセット インテリジェントなルール管理 自動更新とメンテナンス 設定方法 暗号化接続オプション 2つの安全な暗号化方式を提供します:

TLS暗号化

より高いパフォーマンス モバイルデバイスに適しています DNS-over-TLSをサポート HTTPS暗号化

より広範な互換性 ブラウザに適しています DNS-over-HTTPSをサポート デバイス設定ガイド ブラウザ設定 リンク:https://xxxxxxxxxxxxxxxx.adguardprivate.com/dns-query/browser1 すべての主要ブラウザをサポート 追加プラグイン不要 Androidデバイス サーバー:android1.xxxxxxxxxxxxxxxx.adguardprivate.com システムレベル設定をサポート サードパーティDNSアプリと互換性あり iOSデバイス 専用設定ファイルを提供 システムレベル設定をサポート 必要なパラメータを自動設定 高度な設定 カスタムルール カスタムフィルタルールのインポートをサポート ルールの優先順位設定が可能 正規表現をサポート パフォーマンス最適化 4.14 - オープンソース情報 オープンソースによる透明性と検証可能なプライバシーへの約束:AdGuard Home をベースにし、GPL-3.0 ライセンスに準拠。完全なソースコードと変更履歴を公開し、セキュリティをより監査可能に。

本プロジェクトはオープンソースプロジェクトを継承し、同じオープンソースライセンス GPL-3.0 に従います。

4.15 - カスタムルール NullPrivate は複数のカスタムルール形式に対応しており、必要に応じて柔軟に設定できます。

NullPrivate は複数のカスタムルール形式に対応しており、必要に応じて柔軟に設定できます。以下に一般的なルール形式と例を示します。

ルール形式 例 説明 ドメイン遮断 ||example.org^example.org およびすべてのサブドメインをブロック ホワイトリスト @@||example.org^example.org およびすべてのサブドメインをホワイトリストに追加 DNS リダイレクト 127.0.0.1 example.orgexample.org を指定した IP に解決 コメント ! 説明テキスト または # 説明テキストルールの説明を追加し、実際のフィルタリングには影響しない 正規表現 /REGEX/正規表現を使用してドメインをマッチング

高度な使い方 複数のルールを組み合わせて使用できます ルールの優先順位:ホワイトリスト > ブラックリスト > DNS リダイレクト サードパーティのルールリストをインポートできます 詳細は AdGuard Home Hosts Blocklists ドキュメント をご参照ください。

4.16 - カスタムDNS解決 カスタムDNS解決機能を使用すると、LAN内のデバイスに対して分かりやすいドメイン名を設定し、ネットワークデバイスの管理を簡素化し、使用体験を向上させることができます。

機能説明 カスタムDNS解決では以下のことが可能です:

LAN内デバイスにカスタムドメイン名を設定 プライベートドメイン名解決を実現 内部ネットワークサービスへの安全で便利なアクセス 適用シナリオ ネットワークデバイスアクセス NASデバイス:nas.home → 192.168.1.100 ルーター:router.home → 192.168.1.1 プリンター:printer.home → 192.168.1.200 開発テスト環境 ローカルサービス:api.local → 127.0.0.1 テスト環境:test.local → 192.168.1.50 コンテナ:redis.local → 172.17.0.2

設定説明 基本構文 ドメイン名 レコードタイプ ターゲットアドレス

home A 192.168.1.2

*.home A 192.168.1.2

サポートレコードタイプ Aレコード:IPv4アドレス解決AAAAレコード:IPv6アドレス解決CNAMEレコード:ドメインエイリアスセキュリティ特性 設定したデバイスでのみ有効 内部ネットワークIPアドレスが漏洩しない ワイルドカードドメイン設定をサポート リアルタイムで有効化、再起動不要 使用上の推奨事項 直感的なドメイン名を選択 .homeなどのサフィックスを使用推奨内部ネットワークIP変更状況を記録 定期的にDNS設定を確認 4.17 - カスタムブロックリスト カスタムブロックリスト機能により、ネットワークアクセスを精密に制御し、個別化されたコンテンツフィルタリングと広告ブロックを実現できます。

機能概要 カスタムブロックリストは以下を提供します:

ドメイン単位の精密なブロック制御 柔軟なルールのインポート/エクスポート リアルタイムで反映される更新メカニズム 使いやすいリスト管理インターフェース サポートされているリスト形式 標準形式 ||example.com^

||ads.example.com^

主要サブスクリプションソース AdGuard 形式 HOSTS 形式 Domain 形式

システムプリセットリスト 以下の最適化リストを提供しています:

携帯メーカー広告ブロック : 各ブランドの携帯システム広告専用汎用広告ブロック : 一般的な広告ネットワークをカバープライバシー保護 : トラッカーとデータ収集をブロック使用上の推奨事項 リスト選択

信頼できるソースからリストを追加 重複ルールの追加を避ける 定期的にルールソースを更新 パフォーマンス最適化

リスト数を制御 無効なルールを削除 ブロック効果を監視 問題トラブルシューティング

ブロックログを記録 ルール構文を検証 誤ブロックを即時処理 4.18 - 高速応答 リクエストへの高速応答でネットワーク速度を向上。

高速応答 「寧屏」は高性能サーバークラスターを採用し、ユーザーに超高速なネットワークアクセス体験を提供します。以下の方法で卓越したパフォーマンスを実現します:

最適化されたネットワークアーキテクチャ 専用サーバーの導入 最適化されたネットワークルーティング 中間ノードの削減 低遅延接続 技術的優位性 高性能キャッシュシステム インテリジェントDNS解決 ロードバランシング 高速フェイルオーバー パフォーマンス向上 アクセス遅延の大幅削減 Webページ読み込み速度の向上 DNSクエリ時間の最適化 全体的なブラウジング体験の向上 4.19 - インターネット利用時間の設定 AdGuardプライベートサービスで家族のインターネット利用時間を設定・管理する方法

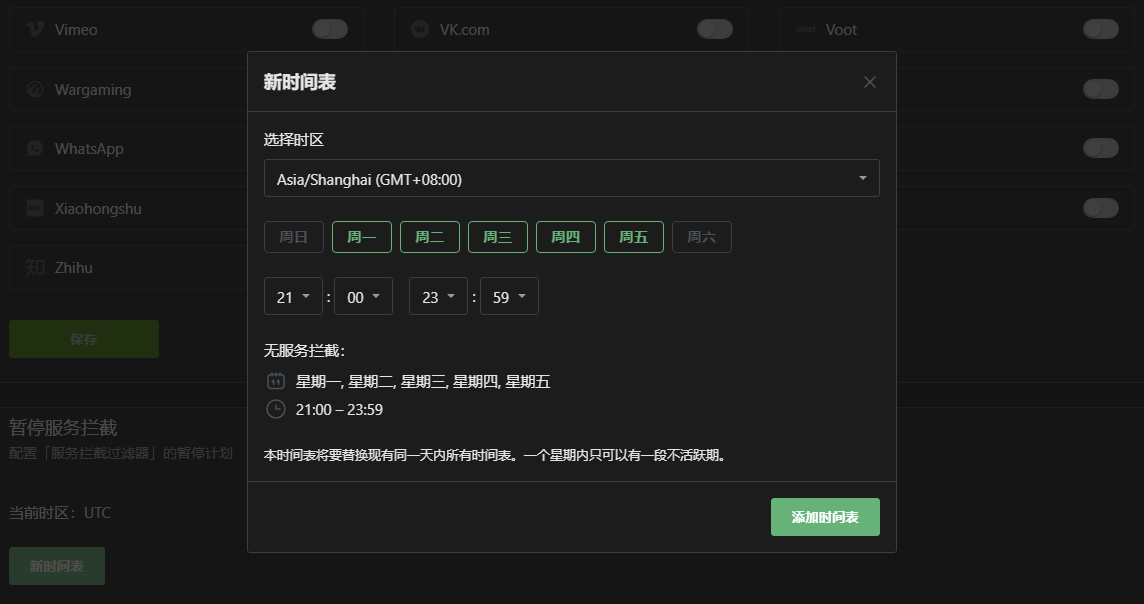

機能紹介 AdGuardプライベートサービスは柔軟なインターネット利用時間管理機能を提供し、保護者が子供のインターネット利用時間をより良く管理できるように支援します。異なるデバイスごとに独立した利用ルールを設定でき、家族が健康的にインターネットを利用できるようにします。

設定方法 AdGuardプライベートサービスの管理画面にログイン フィルター -> ブロック済みサービス を選択「インターネット利用時間」オプションをクリック インターネットを許可または禁止する時間帯を設定 使用上のアドバイス 学齢期の子供には生活リズムに合った利用時間を設定 平日と週末で異なるポリシーを設定可能 就寝時間帯の統一的な制限設定を推奨

注意事項 設定変更は即時反映されます 時間帯設定は随時調整可能 一時的な制限解除をサポート 5 - 高度な機能 高度な機能チュートリアル:ECS/クライアントサブネット、高速レスポンス、ルールとフィルタリングリスト、デバイス命名などの高度な設定とベストプラクティス。

ここでは、プライベートサービスの高度な使用テクニックを紹介します。

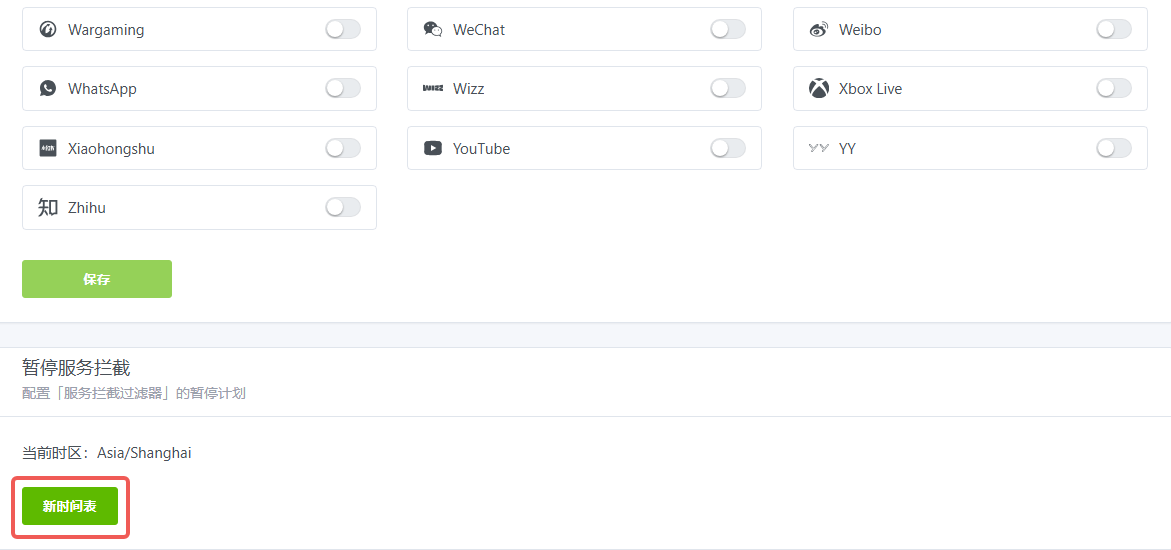

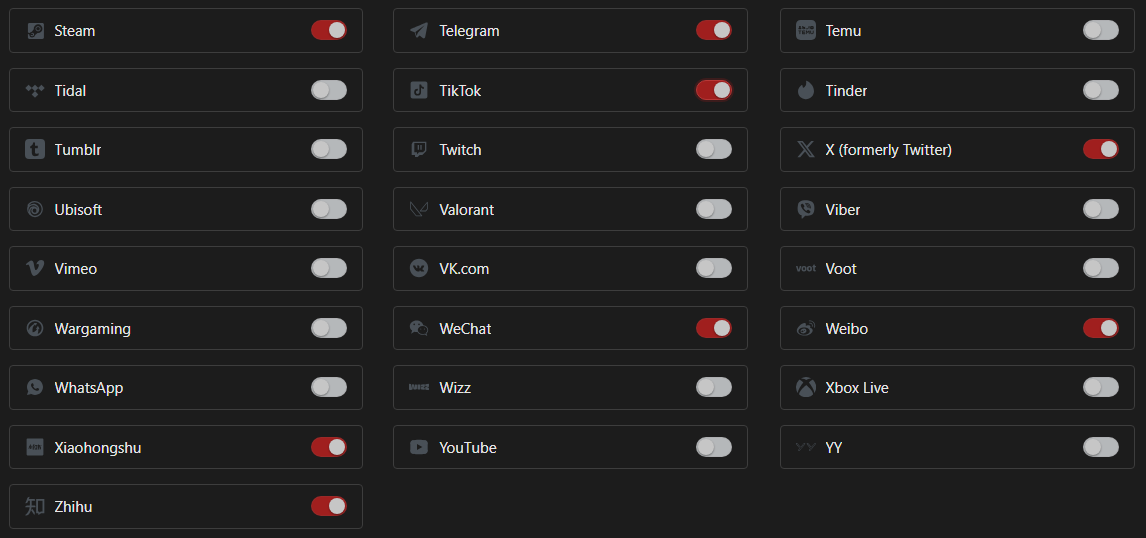

5.1 - ブロックするアプリ一覧 アプリレベルブロックリスト:スケジュールと連携してソーシャル/ゲームなどのアプリをワンタップで遮断。地域ごとのプリセットリストに対応し、青少年の依存防止と生産性向上を支援。

混乱を避けるため、ブラックリストは一般的に広告、プライバシーの取得、マルウェアなどをブロックするために使用されますが、ブロックするアプリ一覧 は指定されたアプリの使用を完全に遮断するために使用されます。

通常はスケジュールと組み合わせて個人の習慣づけを行い、依存を防ぎます。未成年者の習慣形成によく使用されます。例:学習中はソーシャルメディアやゲームなどの使用を禁止。成人の自己管理にも使用できます。例:勤務中はソーシャルメディアやゲームなどの使用を禁止。

本サービスは各国の人気アプリに基づいて事前に設定されたルールを提供しています。流行文化の変化や企業の発展により、これらのリストは時代遅れになる可能性がありますが、継続的なメンテナンスをお約束します。

リスト内のアプリが完全にブロックされていない場合、または最近人気のあるアプリを追加する必要がある場合は、お問い合わせください。最優先で対応いたします。

ヘルプが必要な場合 WeChat で連絡

private6688 または

メールを送信

service1@nullprivate.com

5.2 - ECSによるCDNアクセス速度の向上 ECS(クライアントサブネット)アクセラレーション:サブネット情報をアップストリームに渡し、CDNヒット率と近接解決を向上させ、より高速で安定したアクセス体験を実現します。

寧屏はECS機能をサポートし、より正確な解決を提供してネットワーク体験を最適化します。

ECS(Extended Client Subnet)とは? ECS(Extended Client Subnet、拡張クライアントサブネット)はDNSプロトコルの拡張機能で、DNSリゾルバー(例:あなたの寧屏サーバー)がクライアントのIPアドレスの一部情報を権威DNSサーバーに渡すことを可能にします。これにより、権威サーバーはクライアントのネットワーク位置に基づいてより正確なDNS応答を提供できます。

ECSの仕組み 従来のDNSクエリ: ECSが無効な場合、DNSリゾルバーは自身のIPアドレスのみを権威DNSサーバーに送信します。これにより、権威サーバーはリゾルバーの位置(通常はデータセンター)に基づいてのみ解決判断を行うため、理想的でない結果になる可能性があります。

ECS有効時のDNSクエリ: ECSが有効になると、DNSリゾルバーはクライアントIPアドレスの一部(サブネット)をDNSクエリに含めます。例えば、クライアントのIPアドレスが203.0.113.45の場合、リゾルバーは203.0.113.0/24をECS情報として送信する可能性があります。

権威サーバーの応答: ECS情報を含むクエリを受信すると、権威DNSサーバーはこの情報を使用してクライアントに最適なIPアドレスを選択できます。これは通常、地理的にクライアントに最も近いサーバーを選択することを意味します。

ECSの利点 より速い応答時間: クライアントを最寄りのサーバーに誘導することで、ECSはレイテンシを削減し、アプリケーションの応答速度を向上させます。改善されたユーザー体験: より速い応答時間により、よりスムーズで快適なオンライン体験が得られます。より効果的なCDN利用: コンテンツ配信ネットワーク(CDN)はECSを利用してユーザーを最適なコンテンツサーバーに誘導し、効率を向上させ、コストを削減できます。ローカルリゾルバー制限の回避: 一部のローカルネットワーク事業者のDNSサーバーには、解決エラーやドメイン名ハイジャックなどの問題がある場合があり、ECSを使用することでこれらの制限を回避し、より正確な解決結果を得ることができます。なぜ寧屏でECSを使用するのか? 寧屏はプライベートDNSサーバーとして、ドメイン名の解決にアップストリームDNSサーバーを使用するように設定できます。ECSを有効にすると、寧屏はクライアントのサブネット情報をアップストリームサーバーに渡し、より正確な解決結果を得ることができます。

5.3 - DDNS動的解決 NullPrivateを使用した便利なDDNS動的解決サービス

DDNSとは? DDNS(Dynamic DNS)は、動的IPアドレスに固定ドメイン名をバインドできる機能で、家庭用ブロードバンドユーザーがNASやスマートホームコントローラーなどの内部ネットワークデバイスにアクセスするのに適しています。

機能 簡単に使用可能 : 自動更新を実現するにはスクリプト1つだけ追加コストゼロ : ドメインの購入は不要高信頼性 : NullPrivateのDNSインフラストラクチャに依存即時反映 : DNSレコード更新後すぐに反映され、DNS伝播を待つ必要はありません使用方法

フィルター -> DNS書き換え の下で、DDNSスクリプトのダウンロード先を見つけることができます。

よくある質問 有効かどうかを確認するには? ping your-domain.name コマンドで、解決が現在のIPアドレスを正しく指しているか確認できます。

または、サービスバックエンドにログインし、フィルター -> DNS書き換え レコードを確認してください。

定时更新を設定するには? Windows タスクスケジューラ タスクスケジューラを開く 基本タスクを作成 実行頻度を設定(15〜30分を推奨) プログラムの場所にPowerShellを選択し、パラメータにスクリプトの完全なコマンドを入力 Linux Cron タスク 以下の内容をcrontabに追加(15分ごとに実行):

*/15 * * * * /path/to/update_dns.sh https://xxxxxxxx.adguardprivate.com admin:password123 nas.home

注意事項 ユーザー名とパスワードを適切に保管し、漏洩を避けてください 更新スクリプトをシステムのスケジュールタスクに追加し、自動実行を実現することをお勧めします 解決がすぐに反映されない場合は、ネットワーク接続と認証情報が有効か確認してください 5.4 - DNS分岐設定ガイド 国内外のDNSサーバー設定ガイドと分岐ルール設定手順を含む、DNS分岐によるネットワークアクセス体験の最適化方法を詳細に解説。

DNS分岐概要 DNS分岐は異なるドメインの解決リクエストを異なるDNSサーバーに振り分けることで、ネットワークアクセス体験を大幅に向上させます。適切なDNS分岐設定により以下が実現できます:

ドメイン解決速度の向上 Webサイトアクセスの安定性向上 越境アクセス体験の最適化 DNS汚染問題の回避 寧屏 分岐設定 基本設定例 # 国内DNSサーバー

223.5.5.5 # Alibaba DNS

2400:3200::1 # Alibaba DNS IPv6

public0.adguardprivate.svc.cluster.local # プライベートDNS, 大陸上流

# 海外DNSサーバー

tls://1.0.0.1 # Cloudflare DNS

tls://[2606:4700:4700::1001] # Cloudflare DNS IPv6

public2.adguardprivate.svc.cluster.local # プライベートDNS, その他上流

# 分岐ルール例

[/google.com/bing.com/github.com/stackoverflow.com/]tls://1.0.0.1 public2.adguardprivate.svc.cluster.local

[/cn/xhscdn.com/tencentclb.com/tencent-cloud.net/aliyun.com/alicdn.com/]223.5.5.5 2400:3200::1 public0.adguardprivate.svc.cluster.local

国内キャリアDNSサーバーリスト 電信DNSサーバー 名称 優先DNSサーバー 予備DNSサーバー 安徽電信 61.132.163.68 202.102.213.68 北京電信 219.142.76.3 219.141.140.10 重慶電信 61.128.192.68 61.128.128.68 福建電信 218.85.152.99 218.85.157.99 甘粛電信 202.100.64.68 61.178.0.93 広東電信 202.96.128.86 202.96.128.166 広西電信 202.103.225.68 202.103.224.68 貴州電信 202.98.192.67 202.98.198.167 河南電信 222.88.88.88 222.85.85.85 黒竜江電信 219.147.198.230 219.147.198.242 湖北電信 202.103.24.68 202.103.0.68 湖南電信 222.246.129.80 59.51.78.211 江蘇電信 218.2.2.2 218.4.4.4 江西電信 202.101.224.69 202.101.226.68 内モンゴル電信 219.148.162.31 222.74.39.50 山東電信 219.146.1.66 219.147.1.66 陝西電信 218.30.19.40 61.134.1.4 上海電信 202.96.209.133 116.228.111.118 四川電信 61.139.2.69 218.6.200.139 天津電信 219.150.32.132 219.146.0.132 雲南電信 222.172.200.68 61.166.150.123 浙江電信 202.101.172.35 61.153.177.196 チベット電信 202.98.224.68 202.98.224.69

聯通DNSサーバー 名称 優先DNSサーバー 予備DNSサーバー 北京聯通 123.123.123.123 123.123.123.124 重慶聯通 221.5.203.98 221.7.92.98 広東聯通 210.21.196.6 221.5.88.88 河北聯通 202.99.160.68 202.99.166.4 河南聯通 202.102.224.68 202.102.227.68 黒竜江聯通 202.97.224.69 202.97.224.68 吉林聯通 202.98.0.68 202.98.5.68 江蘇聯通 221.6.4.66 221.6.4.67 内モンゴル聯通 202.99.224.68 202.99.224.8 山東聯通 202.102.128.68 202.102.152.3 山西聯通 202.99.192.66 202.99.192.68 陝西聯通 221.11.1.67 221.11.1.68 上海聯通 210.22.70.3 210.22.84.3 四川聯通 119.6.6.6 124.161.87.155 天津聯通 202.99.104.68 202.99.96.68 浙江聯通 221.12.1.227 221.12.33.227 遼寧聯通 202.96.69.38 202.96.64.68

全国移動 DNS IP 名称 優先DNSサーバー 予備DNSサーバー 北京移動 221.130.33.60 221.130.33.52 広東移動 211.136.192.6 211.139.136.68 江蘇移動 221.131.143.69 112.4.0.55 安徽移動 211.138.180.2 211.138.180.3 山東移動 218.201.96.130 211.137.191.26

公共 DNS IP 名称 優先DNSサーバー 予備DNSサーバー 114 DNS 114.114.114.114 114.114.115.115 CNNIC SDNS 1.2.4.8 210.2.4.8 Alibaba Cloud公共DNS 223.5.5.5 223.6.6.6 DNSPod DNS+ 119.29.29.29 119.29.29.29 Google DNS 8.8.8.8 8.8.4.4

設定推奨事項 最寄りのDNSサーバーを優先的に選択 IPv4およびIPv6 DNSを同時に設定 重要なドメインには予備DNSを設定 分岐ルールを定期的に更新 DNS応答時間を監視 注意事項 設定前に既存のDNS設定を記録しておく 信頼できないDNSサーバーの使用を避ける DNS解決が正常に動作しているか定期的に確認 ルールリストを簡潔かつ有効に保つ 適切なDNS分岐設定により、ネットワークアクセス体験を大幅に向上させることができます。実際のニーズに応じて適切なDNSサーバーと分岐ルールを選択することをお勧めします。

参考 5.5 - カスタムデバイス名の使用 デバイスにカスタム識別名を設定:拡張ドメイン名/URLパスで端末を区別し、「クライアントランキング」とログを正確に表示。ルールとスケジュール管理を容易にします。

サービスのリスニングアドレスを直接使用する場合、例:

tls://xxxxxxxx.adguardprivate.comhttps://xxxxxxxx.adguardprivate.com/dns-query管理画面のクライアントランキングに表示されるIPはロードバランサーのクラスターIPであり、ユーザーにとって意味がなく、異なるデバイスを区別できません。

拡張ドメイン名とURLパスの追加によって異なるデバイスを識別できます。

DoTは拡張ドメイン名方式を使用、例:tls://device1.xxxxxxxx.adguardprivate.com DoHはURLパス追加方式を使用、例:https://xxxxxxxx.adguardprivate.com/dns-query/device2 注意点:

Androidデバイス設定時はプロトコルプレフィックスtls://を入力不要、device1.xxxxxxxx.adguardprivate.comのみ入力 Appleデバイスは設定ガイドでクライアントIDを入力し、設定ファイルをダウンロードして設定するため、手動入力不要

個人サービスの全デバイスはサービスクエリ制限を共有し、秒あたり30リクエストに制限されます。

5.6 - より速いリクエスト応答 より速いリクエスト応答:適切なキャッシュTTL設定、アップストリームモードとリージョン選択により、初パケット遅延と再試行率を低減し、主観的な速度を大幅に向上させます。

有料ユーザーはAdGuardプライベートサービスを利用し、DNSリクエストのパスは以下の通りです:

パスに基づいて最速の応答方法を分析できます。

ローカルキャッシュヒット 最速の応答はローカルキャッシュヒットです。ローカルキャッシュはメモリレベルであるため、非常に高速で、わずか数マイクロ秒しかかかりません。

これはDNS応答のTTL(time to live)値によって制御され、通常は数分から数時間で、この期間内にクエリ結果が有効であり、再クエリする必要がないことを示します。

コントロールパネル -> 設定 -> DNS設定 -> DNSキャッシュ設定 -> 最小TTL値を上書きで最小TTL値を設定できます。この値を大きくしてキャッシュ時間を延長し、システムがより多くのローカルキャッシュを使用するようにします。通常のTTL値は600秒です。

ただし、当サイトにはフィルタリング機能もあるため、必要なサービスが広告ルールによって誤ってブロックされた場合、暗号化DNSを一時的に無効にしても、必要なサービスにすぐにアクセスできません。なぜなら、ローカルキャッシュの結果はフィルタリングルールによって変更されているからです。したがって、60秒に設定することは比較的安全な値であり、まれにユーザーが誤ってブロックされた場合でも、暗号化DNSを無効にした後に長時間待機することを防ぎます。

AdGuard DNSサーバー 当サイトは現在杭州にあるAlibaba Cloudサーバーを使用しており、東部地域のほとんどのユーザーの低遅延ニーズを満たすことができます。ビジネスの成長に伴い、将来的には全国的にサーバーを増設する予定です。

サーバーキャッシュヒット デフォルトで各ユーザーに4MBのDNSキャッシュを設定しており、経験上、これは1つの家庭の使用に十分です。この設定を自由に変更するとユーザーサービスが強制終了される可能性があるため、当サイトではこの設定の変更エントリをブロックしています。

アップストリームDNSサーバー Alibaba Cloudサービスを使用しているため、アップストリームDNSサービスもAlibaba CloudのDNSサービスを選択しており、非常に高速で、通常数ミリ秒以内に結果を返します。

ユーザーには3つのアップストリームDNSサーバーへのリクエスト方法があります:

ロードバランシング:当サイトはデフォルトでロードバランシングを使用し、最速のサーバーを自動的に選択して結果を返します。 並列リクエスト:当サイトは一時的に並列リクエストの使用を制限しません。 最速のIPアドレス:現在意味のない設定であり、当サイトではこの設定の変更エントリをブロックしています。 なぜ「最速のIPアドレス」が意味がないかを説明します。最速のIPは実際にサービスにアクセスするデバイス自体が選択する必要があります。AdGuardサービスが杭州で実行され、ユーザーが北京にいる場合、AdGuardは杭州のIPアドレスが最速であると判断しますが、実際にはユーザーが北京のサービスにアクセスする方が速いため、杭州のIPアドレスを選択すると遅延が増加します。したがって、当サイトではこの設定の変更エントリをブロックしています。この設定はユーザーの家庭ネットワークでは有用かもしれませんが、パブリックサービスでは意味がありません。

ネットワーク体験に影響を与える要因は多くあります。例えば、サーバー側の帯域幅、ネットワークの混雑、サーバーの負荷、ネットワーク品質などです。最速のIPアドレスを選択しても最速の応答速度を保証できず、遅延はその一要素に過ぎず、唯一の要素ではありません。ユーザーが誤って設定することでサービス品質が低下するのを防ぐため、当サイトではこの設定の変更エントリをブロックしています。

ルールフィルタリング 最も一般的なモードはブラックリストで、ユーザーはプリセットのブラックリストから選択できます。ブラックリストのヒットにはハッシュアルゴリズムが使用され、ルールの量に関係なく、ヒット時間はO(1)です。ユーザーはルール量が多すぎてヒット時間が長くなることを心配する必要はありません。

ただし、ルール計算後はメモリに保存され、各ユーザーのサービスメモリ使用量は300MB以内に制限されています。これはほとんどのユーザーのニーズを満たすことができます。ユーザーのルール量が多すぎる場合、メモリ不足によりサービスが繰り返し再起動され、サービス中断が発生する可能性があります。

当サイトは一時的にサードパーティールールの使用をブロックしており、ユーザーが過大なルールを導入するのを防いでいます。将来より良い制限手段ができ次第、サードパーティールールの使用を再開する予定です。

まとめ より速いリクエスト応答を得るために、ユーザーは以下のことができます:

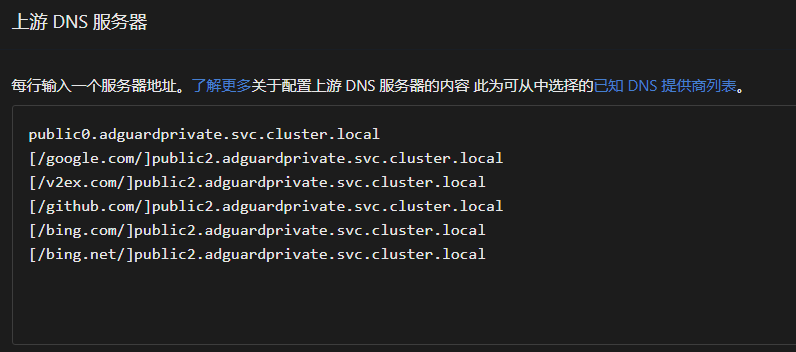

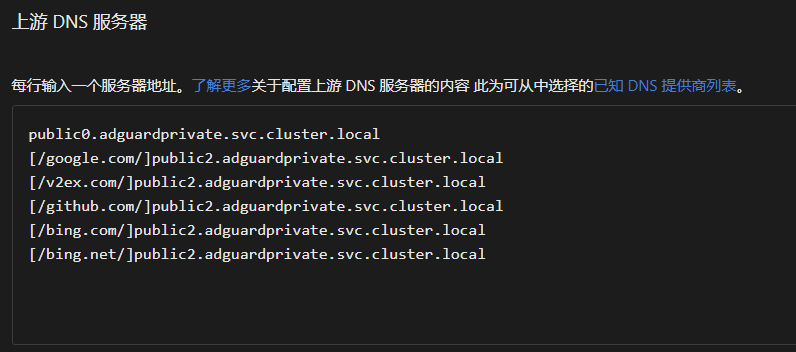

最小TTL値を適切に大きくし、ローカルキャッシュヒット率を向上させる。 適切なDNSキャッシュサイズを設定する(プリセット値)。 地理的に最も近い都市でサービスを作成する(企業の発展待ち)。 海外アクセスが必要ない場合はロードバランシングを選択;海外アクセスが必要な場合は並列リクエストを選択。 自分に合ったブラックリストルールを使用し、過大なルールの導入を避ける。 5.7 - 信頼できるプロバイダの設定 有料サービス作成時、デフォルトでは国内で高速なアップストリームサービスが使用されます。これには阿里雲のIPv4/IPv6およびDoTサービスが含まれます。

一部のプロバイダでは解決エラーが発生する可能性があり、海外サイトを誤ったIPアドレスに解決してアクセス不能にする場合があります。ブラウザが証明書エラーを報告するのが一般的な症状です。

解決エラーを回避する必要がある場合は、アップストリームプロバイダをCloudflareのサービスに変更してください。このようなサービスを使用する際は、ハイジャックされないようにDoHまたはDoTプロトコルを使用していることを確認してください。

同時に、国内のアップストリームサービスは近くにあり速度が速いため、AdGuardが優先的に使用するので、これらを無効にする必要があります。

対応するサービスIPの前に#を追加すると、そのアップストリームサービスを無効化できます。

設定後、アップストリームサーバーが利用可能か確認するためにテストアップストリームを実行し、利用可能であることを確認したら適用します。

ただし、海外サービスだけを使用すると、国内アプリのアクセス体験が低下します。国内アプリは通常、海外向けの解決を特定の外部サーバーに設定しており、国内からのアクセス速度が遅くなるためです。

常用サービスの解決エラーのみを回避したい場合は、誤って解決されるドメインを特定の解決アドレスに指定し、指定されていないドメインは引き続きデフォルトの国内アップストリームサービスを使用できます。

AdGuardコントロールパネルで、設定 → DNS設定 → アップストリームDNSサーバーを選択し、誤って解決されるドメインを[/example1.com/example2.com/]tls://1.0.0.1の形式でカスタムDNSサーバーに追加し、設定を保存をクリックします。

public2.adguardprivate.svc.cluster.localは当社が内部提供する解決エラーのない解決サービスで、アップストリームにはCloudflare を選択しています。ユーザーが独自に海外アップストリームを指定するよりも高速な解決速度を提供しますが、ドメイン解決の更新時にわずかな遅延が発生します。専門的な要件がないユーザーは、当社が提供する解決エラーのない解決サービスを使用できます。

Cloudflare やGoogle の外部解決アドレスを使用する必要がある場合は、DoT/DoHを使用するようにIPを指定する必要があります。以下を参考にしてください:

#tls://1.1.1.1

tls://1.0.0.1

tls://[2606:4700:4700::1111]

tls://[2606:4700:4700::1001]

tls://[2606:4700:4700::64]

tls://[2606:4700:4700::6400]

https://1.1.1.1/dns-query

https://1.0.0.1/dns-query

https://[2606:4700:4700::1111]/dns-query

https://[2606:4700:4700::1001]/dns-query

#tls://8.8.8.8

#tls://8.8.4.4

tls://[2001:4860:4860::8888]

tls://[2001:4860:4860::8844]

tls://[2001:4860:4860::64]

tls://[2001:4860:4860::6464]

#https://8.8.8.8/dns-query

#https://8.8.4.4/dns-query

#https://[2001:4860:4860::8888]/dns-query

https://[2001:4860:4860::8844]/dns-query

#でコメントアウトされたアドレスはファイアウォールでブロックされており、現在使用できません。

当サイトはフルスタックでIPv6をサポートしており、これが私たちの強みの一つです 。IPv6アドレスのアップストリームを使用することで、より安定した解決速度を得られます。

6 - サイバー城府 「サイバー城府」特集:日常的なインターネット利用において、センシティブな痕跡を隠し、追跡リスクを軽減する方法を解説。詐欺防止と依存対策のアドバイスと組み合わせて、個人のデジタルセキュリティを強化します。

6.1 - 個人情報漏洩と「開封」リスクを防ぐ方法 本記事は、個人情報漏洩を防ぎ、「開封」リスクに対処するための実践的なガイドを提供し、皆様のサイバーセキュリティ意識を高め、個人プライバシーを保護することを目的としています。

断片化された情報の組み合わせによるリスクに注意する インターネット時代において、個人情報はさまざまなプラットフォームやサービスに断片的な形で存在しています。多くの人は、少しずつ情報が漏洩しても問題ないと考えています。しかし、ネット環境は完全に安全ではなく、悪意のある者はこれらの断片情報を収集・統合することで、完全な個人プロフィールを再構築できます。最もシンプルな検索エンジンでさえ、情報収集に利用される可能性があります。

あるソーシャルプラットフォームを例に挙げると、ユーザーが日常の些細な出来事を共有する一方で、知らず知らずのうちに個人情報を晒していることがあります。たとえば、一部のユーザーはパスワードの意味や使用場面について公開的に議論することがあり、これはパスワードのクラッキングリスクを高めます。

ソーシャルエンジニアリングの原理によれば、意味のある文字列は複数の場所で繰り返し現れる傾向があります。独特のハンドルネームや覚えやすいパスワードは、ユーザーが異なるプラットフォームで再利用する可能性が高く、これがインターネット上の情報漏洩の一般的な経路となります。

アカウントの関連性を下げ、個人IDを保護する 一般のネットユーザーで、個人ブランディングの必要性がない場合は、ランダムに生成されたハンドルネームとパスワードを使用し、異なるプラットフォームのアカウント間の関連性を最小限に抑えることをお勧めします。

ただし、異なるアカウントとパスワードを使用するだけでは、アカウントの関連性を完全に排除することはできません。異なるプラットフォームのアカウントで同一または類似のコンテンツを投稿した場合、それでも関連性が識別される可能性があります。

一般的な機密情報の種類 以下は、特に保護が必要な一般的な機密情報です。

パスワード ハンドルネーム アバター 生年月日 住所 電話番号 メールアドレス QQ番号 WeChat ID 個人ウェブサイト 位置情報 写真 一部の不正者は「ソーシャルエンジニアリングデータベース(社工庫)」を利用し、さまざまな経路から漏洩した個人情報を統合します。たとえば、異なるプラットフォームから漏洩した情報に同じ電話番号が含まれている場合、これらの情報が同一人物に属する可能性が高いと疑われます。

異なるプラットフォームからのハンドルネームや写真のスタイルがまったく異なる場合でも、社工庫によって関連付けられ、最終的に完全な個人情報ファイルが構築される可能性があります。

これは誇張ではなく、社工庫の一般的な使用例です。社工庫を利用した情報収集や「開封」のハードルは決して高くなく、未成年者でも簡単にマスターできます。

サイバーセキュリティ意識を高め、個人プライバシーを保護する インターネットは人と人との距離を縮める一方で、人と人との隔たりを深める可能性もあります。ソーシャルプラットフォームは交流の場を提供する一方で、人をより孤独に感じさせることもあります。

ネットの世界では、自己を表現し共感を得たいという欲求がありますが、同時に警戒心を持ち、個人プライバシーを保護する必要があります。

ネット上の見知らぬ人に対しては、細部にわたる個人情報を漏らす必要はありません。慎重に発言・行動し、自制心を保ち、孤独を楽しみ、自己を高めることで、ネットの世界を上手に生き抜くことができます。

推奨事項:

定期的にパスワードを確認・更新し、十分な強度を確保してください。 異なるプラットフォームで同一のアカウント・パスワードを使用しないでください。 個人情報を含む写真や投稿を共有する際は慎重に行ってください。 NullPrivate などのツールを使用して DNS クエリを保護し、DNS 漏洩を防いでください。 最新のサイバーセキュリティ動向に注目し、新たな脅威と対策を常に把握してください。 6.2 - 個人ネットワークプライバシー保護ガイド 日々のネットワーク活動で個人プライバシーを守り、デジタルフットプリントを削減し、パーソナライズ広告トラッキングを回避し、プライバシー情報漏洩を防ぐ方法を紹介します。

なぜネットワークプライバシーを守る必要があるのか? デジタル時代において、私たちのすべてのネットワーク活動は痕跡を残す可能性があります:

閲覧履歴が追跡される 個人的嗜好が分析される 位置情報が収集される ソーシャル関係が描かれる 基本的な保護対策 1. ブラウザ設定 プライベートブラウジングモードを使用する サードパーティCookieを無効にする 「Do Not Track」機能を有効にする 定期的に閲覧データをクリアする 2. 検索エンジンの選択 匿名検索エンジンを使用する(DuckDuckGoなど) ログイン状態でセンシティブな内容を検索しない 複数の検索エンジンを使って相互検証する 3. DNS暗号化保護 DNS-over-HTTPSを有効にする プライベートDNSサービスを使用する デフォルトDNSサーバーを避ける 高度な保護戦略 1. ネットワークアクセス保護 信頼できるサービスを使用する HTTPS-Onlyモードを有効にする パブリックWi-Fiの使用を避ける 2. 広告トラッキング防止 アドブロッカーをインストールする コンテンツフィルターを使用する パーソナライズ広告オプションを無効にする 3. ソーシャルメディアプライバシー プライバシー設定を見直す 個人情報の共有を制限する 位置情報サービスを無効にする サードパーティログインを慎重に使用する 日常的な使用アドバイス デジタルフットプリントの削減 一時的なメールサービスを使用する 本名での登録を避ける 異なるプラットフォームで異なるパスワードを使用する 認可済みアプリを定期的に確認する プライバシー漏洩の防止 パスワードマネージャーを使用する 二要素認証を有効にする 重要なファイルを暗号化する 新しいアプリのインストールを慎重に行う 注意事項 プライバシー保護ツールを合理的に使用する 現地の法律・規則を遵守する ソフトウェアを常に最新に保つ プライバシー保護意識を育てる 完全な匿名性は実現困難ですが、上記の対策により個人のプライバシー保護レベルを大幅に向上させることができます。自分に合った保護対策を選択し、利便性とセキュリティのバランスを見つけましょう。

6.3 - 青少年のネットワークセキュリティ保護ガイド インテリジェントな管理と安全な保護を通じて、青少年のための健康的なネットワーク環境を整え、良好なインターネット利用習慣の確立を支援します。

現代青少年が直面するネットワーク環境の課題 デジタル時代において、青少年はこれまでにないネットワーク上の課題に直面しています:

膨大な情報の質が不揃い ネットワークリスクの識別能力が限定的 不適切なコンテンツに引き寄せられやすい 自己管理意識の欠如 インテリジェント保護ソリューション 1. アプリケーションアクセス管理

特徴:

アクセス可能なアプリケーションの精密な制御 不適切なソフトウェアのインストール防止 個人情報のセキュリティ保護 2. 時間管理システム

機能:

適切な利用時間帯の設定 ネット依存の予防 良好な生活習慣の育成 3. 行動監視と指導 アクセス記録分析

用途:

インターネット利用行動パターンの把握 潜在リスクの早期発見 対象を絞った指導と交流 インテリジェントブロック設定

カスタマイズ可能:

コンテンツの段階的フィルタリング 個別対応の保護ルール 動的な戦略調整 保護者向けアドバイス 保護措置に加えて、良好な家庭教育がより重要です:

子供とのオープンな対話によるネット利用の話し合い 独立した思考と判断力の育成 相互信頼に基づくコミュニケーション体制の構築 段階的な管理緩和 技術的手段は補助ツールであり、教育指導が根本です。管理ツールを適切に活用すると同時に、青少年のネットリテラシーと自己管理能力の育成に注力することが重要です。

6.4 - 高齢者をネット詐欺から守る 高齢者向けのネットワークセキュリティガイド。プライベートサービスの設定とAdGuardによる保護で、ネット詐欺を効果的に予防します。

高齢者が直面するネットリスク 現代社会において、高齢者はますます深刻化するネットワークセキュリティの脅威に直面しています。以下の特徴から、彼らはネット詐欺のハイリスクグループとなっています:

スマートフォンの操作に不慣れ ネット詐欺に対する認識や予防意識の不足 ネットワークセキュリティ関連の情報に触れる機会が少ない 未検証のソフトウェアダウンロードリンクを信頼しやすい 技術的保護ソリューション AdGuardセキュリティ保護 AdGuardは専門的なマルウェアブロック機能を提供します:

このソリューションには以下の利点があります:

クラウドで動作するため、追加アプリのインストール不要 システムリソースを消費しない 設定が簡単で誤操作されにくい 自動的に持続的な保護を提供 実際の効果 1年間の実践を通じて、以下のような顕著な改善が確認されました:

「スマホクリーニング」の相談が大幅に減少 日常的な使用体験が向上 スマートフォン使用時のトラブルが減少 総合的な保護戦略 技術的手段は重要ですが、包括的な保護には以下も必要です:

定期的な付き添いと交流を通じて使用上の困難を理解する 基本的なネットワークセキュリティ知識を丁寧に説明する 警戒心を保ち、潜在的な脅威を早期に発見する テクノロジーはツールに過ぎず、思いやりこそが根本です。定期的な付き添いと忍耐強い指導こそが、高齢者をネットリスクから守る最良の方法です。

6.5 - 企業ネットワーク監視への対処法 技術の発展に伴い、企業のネットワーク監視は従来の物理的な監視からデジタル監視へと移行しています。本記事では、現代の企業が採用する一般的なネットワーク監視手法を探り、合法的なプライバシー保護アドバイスを提供します。

企業ネットワーク監視の進化 現代企業の監視手法は、従来の物理的な監視(監視カメラや巡回など)から、より精密なデジタル監視システムへと移行しました。この変化により、監視はより隠蔽的かつコスト効率的になりました。

一般的なネットワーク監視手法 企業のネットワーク監視における中心的な手段は、DNSサーバーを通じた追跡です。具体的な実装方法は以下の通りです:

企業ネットワーク内に専用DNSサーバーを配置する DHCPサービスを通じて企業DNSの使用を強制する IPアドレスとデスクの対応関係を構築する 監視の技術的原理 HTTPSが普及した現在でも、DNSクエリは依然として平文で送信されます。これは以下を意味します:

すべてのドメイン解決リクエストが記録される 具体的なアクセス内容は見えませんが、アクセスしたウェブサイトのドメインは把握できる タイムスタンプと組み合わせることで、従業員のインターネット利用パターンを分析できる 個人プライバシーを保護するための対策 個人のプライバシーを合理的に保護するため、以下の対策を検討できます:

個人のモバイルネットワークを使用する プライベートDNSサービスを設定する セキュアなVPNサービスを利用する ご注意ください:プライバシー保護措置を講じる際は、関連する法令および企業ポリシーを遵守する必要があります。

7 - プライバシーポリシー “寧屏"プライバシーポリシー

NullPrivate はユーザーの一切の情報 を収集しません。NullPrivate は第三者とユーザーの一切の情報 を共有しません。NullPrivate はランダムに生成されたユーザー名とパスワードでサービスを提供し、支払い注文番号のみがユーザー名と紐付きます。支払い注文番号には個人情報は含まれません。微信やメールで問い合わせを行う際、NullPrivateは微信号やメールアドレスなどの連絡先を把握します。 連絡先はサービスに関する問い合わせにのみ使用され、NullPrivateは取得した連絡先に対して積極的にプロモーション情報を送信することはありません。 NullPrivate はGoogle Analyticsなどのツールを使用して公式サイトのアクセス統計 を行いますが、個人情報は一切収集しません。NullPrivate がユーザーの問題を特定する際、ユーザーサービスの実行ログを確認しますが、個人情報は一切収集しません。8 - サービス利用規約 サービス利用規約

一、サービスの内容 NullPrivateは、DNSベースの広告フィルタリングとプライバシー保護SaaSサービスを提供します サービスには体験版(期間・容量制限あり)と正式な有料版があり、機能の違いについては製品説明を参照ください 技術の発展に応じてサービス機能を調整する権利を留保します 二、アカウントおよび登録 体験版では実名情報は不要で、ランダムな認証情報を使ってご利用いただけます 有料版は決済プラットフォームでご注文の検証を完了していただく必要があります アカウントのアクセス認証情報の譲渡・共有を禁止します 三、支払いおよび返金 体験版は期間限定優価のため、価格は随時変更されることがあります 正式な有料版は事前支払い制で、返金サービスは提供しておりません 不可抗力によるサービス中断が24時間を超えた場合は、サービス期間の補償を申請可能です 四、プライバシーの保護 プライバシーポリシー に記載されたデータ処理の方針に従いますサービスログは障害調査目的のみに使用し、30日以内に破棄します すべての設定データはTLSによる暗号化転送を採用しています 五、ユーザーの責任 サービスを違法な活動に利用することはできません サービスプロトコルのリバースエンジニアリング・クラッキングを禁止します セキュリティ上の脆弱性を発見した場合は、当社までご報告ください 六、免責事項 サービスが絶対的に中断なく無誤で稼働することを保証するものではありません 以下の状況によるサービス問題について、責任を負いません:ユーザー機器またはネットワークの故障 不可抗力(自然災害、政策変更等) 第三者サービス(決済プラットフォーム、DNSプロバイダー等)の故障 七、規約の変更 重大な変更については、30日前に公式サイトでのお知らせをもって事前通知します サービスの継続利用は、改訂後の規約への同意とみなされます 最終更新日 :2024年11月29日施行日 :2024年12月1日

(ご質問がございましたら:service1@nullprivate.com までお問い合わせください)

9 - 基礎チュートリアル 生き生きとした比喩でネットワークの基礎知識を学ぶ

📚 読むためのガイド

ネットワークの知識をより理解しやすくするため、このチュートリアルでは日常生活からたくさんの比喩や類推を使用します。

私たちの目標は、技術的背景の有無にかかわらず、誰もが簡単にネットワークの基礎知識を身につけられるようにすることです。

これらの比喩は厳密ではないかもしれませんが、ネットワークの概念に関する基本的な認識を素早く築くのに役立ちます。

ネットワーク基礎知識の紹介 このチュートリアルでは、生き生きとした比喩や類推を通じてネットワークの基礎知識を説明します。私たちの目標は、技術的背景の有無にかかわらず、誰もがこれらの概念を簡単に身につけられるようにすることです。これらの比喩は厳密ではないかもしれませんが、ネットワークの概念に関する基本的な認識を素早く築くのに役立ちます。

厳密な専門用語とは異なり、このセクションでは多くの平易な表現を使用して、非専門家がネットワークの基礎概念を理解できるようにします。

私たちは適切または不適切な多くの比喩や類推を使用します。目的は、読者がネットワークの基礎概念を素早く理解できるようにすることです。

9.1 - DNSとは何か DNS(ドメインネームシステム)はインターネットの基盤インフラの一つであり、本記事ではDNSの基本概念と動作原理を紹介します

本質的に、DNSサービスは新華字典のようなもので、辞書を検索することでドメイン名に対応するIPアドレスを見つけることができます。

DNSの概要 DNS(Domain Name System、ドメインネームシステム)はインターネットの基盤インフラの一つであり、新華字典のように、人間が読みやすいドメイン名をコンピュータが理解できるIPアドレスに変換します。

DNSの動作原理 ブラウザにウェブアドレスを入力すると:

ブラウザはまずローカルキャッシュをチェックします 見つからない場合、DNSサーバーにクエリを送信します DNSサーバーは対応するIPアドレスを返します ブラウザはそのIPアドレスを使用して対象ウェブサイトにアクセスします 重要な概念 ドメイン名(Domain Name) : ウェブサイトの人間が読みやすいアドレス、例:www.nullprivate.comURL(Uniform Resource Locator) : プロトコル、ドメイン名、パスを含む完全なウェブアドレス、例:https://www.nullprivate.comIPアドレス : ネットワークデバイスの数値識別子、例:1.1.1.1DNSサーバー : ドメイン名解決サービスを提供するコンピュータウェブホスティング : ウェブサイトファイルをサーバーに保存し、インターネット経由でアクセス可能にすること9.2 - NullPrivateの基本原理 DNSレベルでのブロックにより、NullPrivateは広告、トラッカー、悪意のあるサイトを効果的に阻止します

動作原理の概要 NullPrivateはDNSレベルでのブロックを通じて、ネットワークセキュリティとプライバシーを保護します。これはすべてのドメインリクエストをスクリーニングするスマートな門番のようなものです:

✅ 安全なサイト:正常にアクセス ❌ 広告ドメイン:ブロック ❌ トラッカー:ブロック ❌ 悪意のあるサイト:ブロック ブロックフローの図解

主な特徴 DNSレベルでのブロック :リクエスト発生前にブロックするため、より効率的プラグイン不要 :ネットワークレベルでの保護で、すべてのデバイスに有効低リソース消費 :DNSリクエストのみを処理するため、デバイス性能への影響は最小限全デバイス対応 :一度の設定ですべての接続デバイスを保護9.3 - DNS があなたのインターネット体験にどのように影響するか DNS はほぼすべてのネットワーク接続要求の入口です。ドメイン名の解決にはわずか数十ミリ秒しかかかりませんが、この数十ミリ秒によってその後の接続がどのサーバーに向かうか、近接した CDN ノードにヒットするか、事業者にハイジャックされるか、中間ノードで観察されるかが決まります。本記事は一般ユーザーを対象に、DNS とインターネット体験の関係を連続した叙述で説明します。

DNS があなたのインターネット体験にどのように影響するか ウェブページを開いたり、動画を再生したり、アプリ内のリンクをクリックしたりするとき、最初のホップはほぼ常に DNS に当たります。DNS はネットワーク世界の電話帳のようなもので、人間に優しいドメイン名を機械が理解できる IP アドレスに変換する役割を担っています。多くの人は「ウェブページが遅い、開かない、時々調子が悪い」ことを「回線速度が遅い」と原因归结めますが、実際にはかなりの部分の体験の変動は DNS の解決成功率、処理時間、キャッシュヒット率、プライバシー戦略に関連しています。DNS がどのように機能するか、そのチェーン内での露出ポイントと選択可能な保護戦略を理解することで、「遅さと不安定さ」を制御可能な要素に分解できます。

背景と問題の概要 DNS はほぼすべてのネットワーク接続要求の入口です。ドメイン名の解決にはわずか数十ミリ秒しかかかりませんが、この数十ミリ秒によってその後の接続がどのサーバーに向かうか、近接した CDN ノードにヒットするか、事業者にハイジャックされるか、中間ノードで観察されるかが決まります。家庭、セルラーネットワーク、公共 Wi-Fi の体験の違いも、多くの場合、異なるリゾルバーのキャッシュ品質、パケットロス率、戦略の違いに起因します。本記事は一般ユーザーを対象に、DNS とインターネット体験の関係を連続した叙述で説明し、重点を原理とトレードオフに置き、具体的な展開手順や評価結果には置きません。

基礎と用語の整理 ブラウザまたはアプリが解決要求を发起すると、通常はシステムのローカルリゾルバーに問い合わせた後、再帰的リゾルバーが段階的にルート、トップレベルドメイン、権威サーバーに問い合わせを行い、最終的に TTL 付きの回答を得ます。ローカルまたはネットワーク側のキャッシュがヒットすれば、外部問い合わせを省略でき、レイテンシを大幅に削減できます。キャッシュがヒットしないか期限切れの場合、完全な再帰的フローを完了する必要があります。下図は簡略化したフローで解決の往復パスを示しており、アニメーションはデータの流れを強調するためのものであり、実際の時間順序を表すものではありません。

flowchart TB

C[クライアント] e1@--> L[ローカルリゾルバー]

L e2@--> R[再帰的リゾルバー]

R e3@--> Root[ルートサーバー]

Root e3r@--> R

R e4@--> TLD[TLD サーバー]

TLD e4r@--> R

R e5@--> Auth[権威サーバー]

Auth e5r@--> R

R e6@--> L

L e7@--> C

%% 填充色设置

style C fill:#e1f5fe,stroke:#01579b,stroke-width:2px

style L fill:#e8f5e8,stroke:#1b5e20,stroke-width:2px

style R fill:#fff3e0,stroke:#e65100,stroke-width:2px

style Root fill:#f3e5f5,stroke:#4a148c,stroke-width:2px

style TLD fill:#fce4ec,stroke:#880e4f,stroke-width:2px

style Auth fill:#e0f2f1,stroke:#004d40,stroke-width:2px

%% 动画节奏设置(Mermaid v11)

e1@{ animation: fast }

e2@{ animation: slow }

e3@{ animation: slow }

e3r@{ animation: slow }

e4@{ animation: slow }

e4r@{ animation: slow }

e5@{ animation: fast }

e5r@{ animation: fast }

e6@{ animation: slow }

e7@{ animation: fast } TTL は各レコードの「保存期間」です。TTL が有効な間、再帰的リゾルバーはキャッシュされた回答を直接クライアントに返すことができ、これは体感上の「速さと安定性」への貢献が私たちの直感的な予測を超えることがよくあります。一方、リゾルバーが IPv4 と IPv6 レコードの並列要求をどのように処理するか、ECS 拡張を有効にするか、失敗した問い合わせを負のキャッシュにするかも、間接的に接続の向きと初パケット時間に影響を与えます。

プライバシー脅威と動機 従来の平文 DNS はチェーン上で「どのドメイン名にアクセスするか」のメタデータを露出させます。これらの情報はローカルネットワーク、接入事業者、公共リゾルバーに痕跡を残し、コンテンツが暗号化された HTTPS であっても同様です。一般ユーザーにとって、リスクは直接的なコンテンツ漏洩よりも「受動的観測とモデリング」に起因することが多いです。長期間の問い合わせシーケンスは、あなたの興味、生活リズム、使用デバイスタイプを推測するのに十分です。公共 Wi-Fi、共有ホットスポット、海外ローミングなどのシナリオでは、チェーン上の観測者が多く、変動と失敗もより一般的です。

flowchart TB

C[クライアント] e1@--> Net[ローカルネットワークとルーター]

Net e2@--> ISP[接入事業者ネットワーク]

ISP e3@--> Res[公共再帰的リゾルバー]

Res e4@--> Auth[権威サーバー]

%% 填充色设置

style C fill:#e1f5fe,stroke:#01579b,stroke-width:2px

style Net fill:#ffe8e8,stroke:#cc0000,stroke-width:2px

style ISP fill:#ffe8e8,stroke:#cc0000,stroke-width:2px

style Res fill:#ffe8e8,stroke:#cc0000,stroke-width:2px

style Auth fill:#ffe8e8,stroke:#cc0000,stroke-width:2px

%% 暴露点高亮

classDef risk fill:#ffe8e8,stroke:#cc0000,stroke-width:2px,color:#000

class Net,ISP,Res,Auth risk

%% 动画

e1@{ animation: fast }

e2@{ animation: slow }

e3@{ animation: slow }

e4@{ animation: fast } 強調すべきは、プライバシー保護が必ずしも「より速い」ことを意味しないということです。暗号化とカプセル化はハンドシェイクとネゴシエーションを導入し、優れた再帰的リゾルバーはより良いキャッシュヒットと低いパケットロスによってむしろ速くなる可能性があります。現実世界の体験の良し悪しは、所在ネットワーク、リゾルバーの品質、ターゲットサイトの展開方法の三者の共同作用に依存します。

保護戦略と原理 暗号化 DNS は「どのドメイン名を問い合わせるか」を暗号化トンネルに包み込み、盗聴と改ざんの機会を低減します。一般的な方法には、TLS ベースの DoT、HTTPS ベースの DoH、QUIC ベースの DoQ が含まれます。これらはすべて成熟したトランスポート層セキュリティ機構を再利用し、差異は主にポートと多重化モデルに現れます。どの方式を採用しても、クライアントは通常まずローカルリゾルバースタックに問い合わせを发起し、次に暗号化トンネルで要求を上流リゾルバーに送信します。下図は順序図でこのカプセル化と返信を示しています。

flowchart LR

U[クライアント] e1@--> S[DoH スタック]

S e2@--> R[DoH サーバー]

R e3@-->|200 OK + DNS 応答| S

S e4@--> U

%% 填充色设置

style U fill:#e1f5fe,stroke:#01579b,stroke-width:2px

style S fill:#e8f5e8,stroke:#1b5e20,stroke-width:2px

style R fill:#fff3e0,stroke:#e65100,stroke-width:2px

e1@{ animation: fast }

e2@{ animation: slow }

e3@{ animation: fast }

e4@{ animation: fast } 暗号化に加えて、リゾルバー側の QNAME 最小化は上流に露出する問い合わせの粒度を減らし、DNSSEC はレコードの完全性検証を提供し、ECS は CDN の近接性とヒット率に影響を与えます。エンドユーザーにとって、実際に感知できるのは「より安定しているか」「より近接ノードにヒットしやすいか」「ハイジャックされにくいか」です。

実装パスと注意事項 ユーザーの観点から、システムとルーターは多くの場合、リゾルバーまたはフォワーダーを内蔵しており、多くの公共服务はモバイルシステムとブラウザレベルでも内蔵の DoH スイッチを提供しています。信頼できる再帰的リゾルバーと適切な暗号化方式を選択することは、多くの場合、大多数の要件をカバーします。注意すべきは、一部の企業またはキャンパスネットワークは暗号化 DNS に戦略制限があり、特定のセキュリティ製品が DNS トラフィックを拦截またはリダイレクトする可能性があることです。これらの環境では、接続性とコンプライアンスを優先し、その後でプライバシーとパフォーマンスを考慮してください。海外サイトへのアクセス体験については、リゾルバーの地理戦略と CDN の接続レイアウトも同様に重要であり、誤った近接戦略はあなたを大陸間ノードに導き、体感として「一歩遅れる」ことになります。

リスクと移行 どのような切り替えでも、ロールバックパスを維持する価値があります。個人デバイスについては、まず単一デバイスで暗号化 DNS を有効にし、1週間観察し、異常が多発するアプリとサイトに注意してください。家庭ゲートウェイについては、少数のデバイスに段階的に展開し、必要に応じてバックアップリゾルバーを維持し、ヘルスチェックを有効にすることをお勧めします。ネットワークに内部ドメインまたは分離 DNS がある場合は、切り替え前に解決範囲と検索ドメインの互換性を確認し、解決失敗と意図しない漏洩を避けてください。

シナリオベースの提案 セルラーネットワークと公共 Wi-Fi では、安定した公共リゾルバーを優先して選択し、DoH または DoT を有効にすることで、多くの場合、より安定しクリーンな解決を同時に得ることができます。家庭ブロードバンドでは、キャッシュヒットとパケットロスの少なさがより重要であり、優れた公共リゾルバーまたはローカルゲートウェイキャッシュは「開いた瞬間から」の滑らかさをもたらします。跨境アクセス時には、リゾルバーの地域戦略がどこに導かれるかを決定し、特定のサイトで「接続できるが遅い」場合には、リゾルバーを変更するか ECS を無効にして再試行することをお勧めします。家长管理とトラフィック分割を必要とする家庭では、分類戦略とログ透明性を備えたリゾルバーを選択する方が現実的です。

FAQ と参考 一般的な疑問には、「暗号化 DNS は必ずしも速いのか」「なぜ異なるリゾルバーが異なる IP を返すのか」「リゾルバーを切り替えるとセキュリティソフトの動作に影響するか」などがあります。これらの質問には万能な唯一の答えはなく、リンク品質、リゾルバーの実装、サイトの接入戦略に依存します。さらに読むには、IETF の関連 RFC、主流ブラウザとオペレーティングシステムのドキュメント、および信頼できるネットワークインフラストラクチャブログを参照してください。

9.4 - 自宅での構築 自宅で寧屏ネットワーク広告ブロックサービスを構築するための詳細チュートリアル

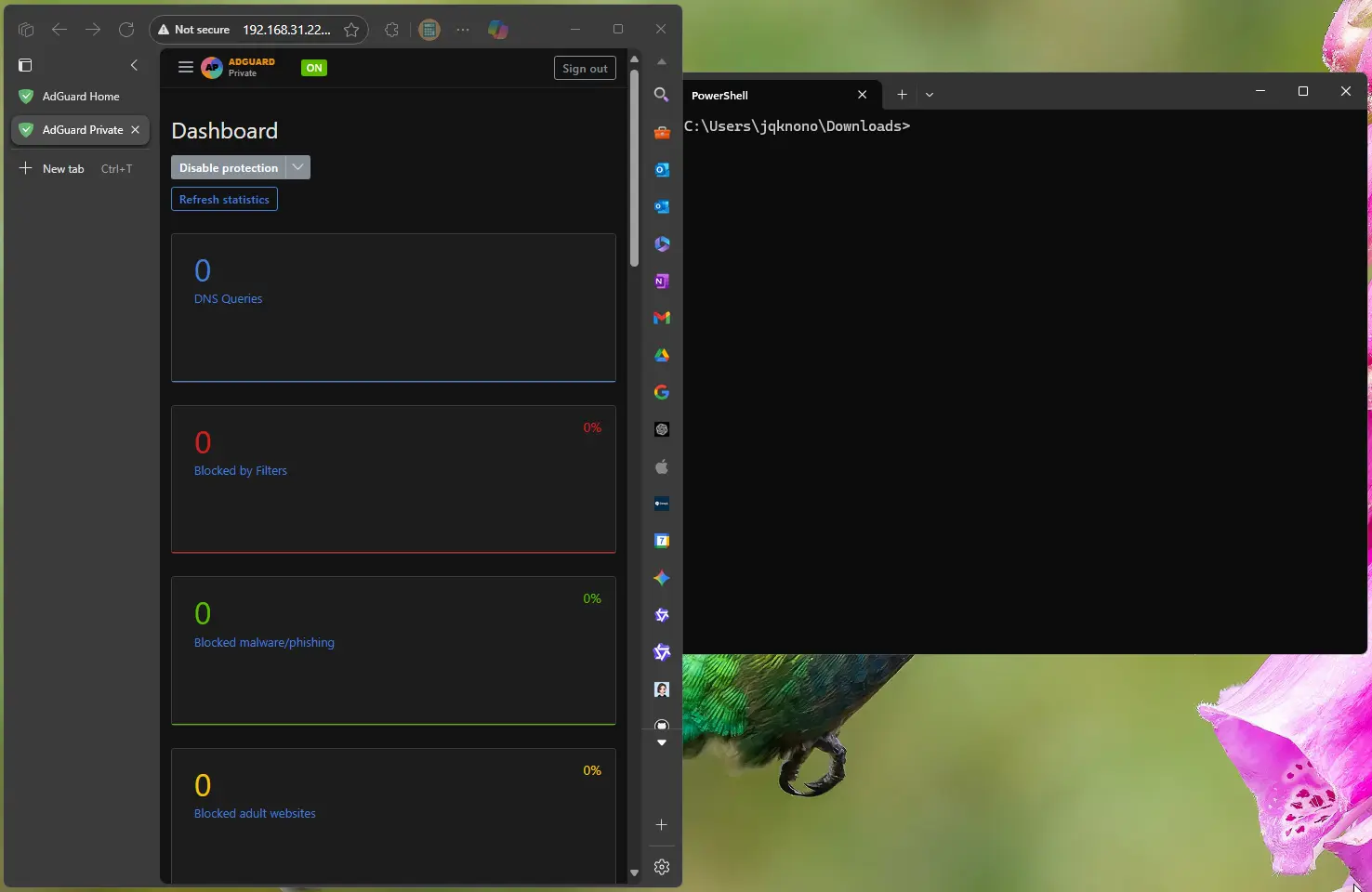

自宅で寧屏を構築する 寧屏はAdGuardHomeをベースにした拡張版で、より優れたネットワーク広告ブロックとプライバシー保護機能を提供するために設計されています。このチュートリアルでは、自宅で寧屏サービスを構築・設定する方法を説明します。

プロジェクト概要 寧屏 はAdGuardHome のオープンソースフォークで、SaaSホスティングサービスと豊富な拡張機能を提供し、ユーザーにより良いDNS解決とネットワークフィルタリング体験を提供することを目的としています。

主な機能 オリジナル機能 ネットワークレベルの広告ブロック :ネットワーク全体で広告やトラッカーをブロックカスタムフィルタリングルール :パーソナライズされたフィルタリングルールの追加をサポート暗号化DNSサポート :DNS-over-HTTPS、DNS-over-TLS、DNSCryptに対応内蔵DHCPサーバー :すぐに使えるDHCPサービス機能クライアント別設定 :各デバイスに専用の設定をカスタマイズアダルトコンテンツブロック :成人コンテンツをブロックし、セーフサーチを強制クロスプラットフォーム互換性 :Linux、macOS、Windowsなどのオペレーティングシステムをサポートプライバシー保護 :使用統計情報を収集しない寧屏の新機能 DNSルーティングルールリスト :設定ファイル内のルールリストを使用してDNSルーティングをカスタマイズアプリケーションレベルのブロックルール :特定のアプリケーションソースに対するブロック設定ダイナミックDNS(DDNS) :動的ドメイン名解決機能を提供高度なレート制限 :効率的なトラフィック管理と制御を実現拡張デプロイメント機能 :ロードバランシング、自動証明書保守、最適化されたネットワーク接続をサポートインストール方法 方法1:バイナリファイルのダウンロード Releasesページ にアクセスし、お使いのオペレーティングシステムに適したバイナリファイルをダウンロード作業ディレクトリを作成: 寧屏を実行:./NullPrivate -c ./AdGuardHome.yaml -w ./data --web-addr 0.0.0.0:34020 --local-frontend --no-check-update --verbose

方法2:Dockerの使用 Dockerでのデプロイメントを推奨します。より簡単で管理しやすいです:

docker run --rm --name NullPrivate \

\

\

\

サポートされているプラットフォーム ✅ Windows ✅ macOS ✅ Linux ✅ Docker ✅ その他のUnix系システム 設定説明 基本設定 起動後、Webインターフェースにアクセスして初期設定を行います:

デフォルト管理アドレス:http://localhost:34020 初回実行時に管理者アカウントを設定する必要があります 既存のAdGuardHome設定をインポートできます 設定ファイル 主要な設定ファイルはAdGuardHome.yamlで、以下を含みます:

DNSサーバー設定 フィルタリングルール設定 クライアント設定 セキュリティ設定 起動パラメータ説明 パラメータ 説明 -c設定ファイルパスを指定 -w作業ディレクトリを指定 --web-addrWeb管理インターフェースのアドレスとポート --local-frontendローカルフロントエンドインターフェースを使用 --no-check-update自動更新チェックを無効化 --verbose詳細ログ出力を有効化

使用上の推奨事項 ネットワーク設定 :ルーターのDNSサーバーを寧屏のIPアドレスに設定ルール更新 :定期的にフィルタリングルールを更新して最適なブロック効果を得るパフォーマンス監視 :Webインターフェースを通じてDNSクエリ統計情報を監視セキュリティ強化 :HTTPSを有効化し、強力なパスワードを設定設定バックアップ :定期的に設定ファイルとデータをバックアップトラブルシューティング よくある問題 ポート競合 :34020ポートが他のサービスによって使用されていないことを確認権限問題 :Linux環境では適切なファイル権限が必要な場合があります起動失敗 :設定ファイルパスと作業ディレクトリが存在するか確認ヘルプの入手 まとめ このチュートリアルにより、自宅で寧屏サービスを正常に構築できたはずです。これで清らかなネットワーク環境を楽しみながら、個人のプライバシーを保護できます。寧屏は豊富な機能と柔軟な設定オプションを提供し、さまざまなユーザーのニーズに対応します。

10 - よくある質問 よくある質問まとめ:購入と開通、デバイス設定、誤ブロック対応、プライバシーとデータ、セキュリティコンプライアンスモジュール。使用中のよくある問題を素早く特定し、解決します。

NullPrivate をご選択いただき、ありがとうございます!私たちは常に最良のサービスを提供できるよう努めています:

ご利用のご感想やご提案をお気軽にお寄せください プライバシー保護を最優先に取り組んでいます 登録不要、電話番号やメールアドレスを収集しません いかなる形でのマーケティングによるご迷惑もいたしません ヘルプが必要な場合 WeChat で連絡

private6688 または

メールを送信

service1@nullprivate.com

10.1 - 購入と使用方法 購入と利用ガイド:プラン選択、支払い完了、専用暗号化DNS(DoT/DoH)の有効化、各プラットフォームでのクイック設定手順。

購入と利用

10.2 - iOSデバイスの設定復元 本記事ではiOSデバイスでDNS設定を復元する方法を説明します

iOSデバイスで誤検知の問題が発生した場合、以下の2つの方法で元のDNS設定を復元できます。

方法1:DNS暗号化を一時的に無効化 この方法はDNS設定が原因かどうかを一時的にテストする場合に適しています:

設定アプリを開く一般 > VPNとデバイス管理に移動アクセス制限とプロキシセクションでDNSオプションを探す自動を選択すると一時的にシステムデフォルト設定に復元されます方法2:設定を完全に削除 DNS暗号化設定を完全に削除する場合:

設定アプリを開く一般 > VPNとデバイス管理に移動構成プロファイルでpublic.adguardprivate.com DoTを探すプロファイルを削除をクリックして確認NullPrivateを永久に使用しないと決めた場合、それは私たちのサービスが不快な体験をもたらしたことを意味します。ご迷惑をおかけし申し訳ございません。

設定デモンストレーション

Your browser does not support the video tag.

10.3 - 誤検出の対処方法 本ガイドでは、誤検出の問題を処理する方法について説明します。一時的な保護の無効化、サービスのホワイトリストへの追加、サービスの一時停止方法を含みます。

一部のサービスは、多くのユーザーにとって必要な通常のサービスと認識される一方で、個人情報収集や広告と見なされる場合があります。例えば、WeChatやAlipay内には、サービスと広告が混在した少数のミニプログラムが正常に動作しない場合や、駐車場や自動販売機などの支払いページへのリダイレクトが正常に機能しないことがあります。

設定したブロックルールが厳格すぎる場合、これらのサービスがブロックされ、サービスの異常動作を引き起こす可能性があります。

一時的な保護の無効化 緊急かつ一時的な解決策が必要な場合は、保護を一時的に無効化 することで対処できます。通常10秒以内に許可が有効になります。

サービスをホワイトリストに追加 長期間使用するサービスの場合は、サービスをホワイトリストに追加することで、再度ブロックされるのを防げます。通常10秒以内に許可が有効になります。

設定の一時停止 公共サービスのユーザーは、サービスの一時停止で問題を解決できます。通常60秒以内に許可が有効になります。

10.4 - アフターサービスガイド 「宁屏」のサポート方法について、技術相談やトラブルシューティングなどのサービス内容をご確認ください。

サービスの特徴 当社は登録不要設計を採用し、ユーザーのプライバシーを保護します:

アカウント登録不要 個人情報を収集しない 支払い完了後にサービス証明を取得 完全匿名のサービス体験 サービス内容 技術サポート

インストール・設定ガイド トラブルシューティング支援 機能利用に関するご相談 サービス保証

7×24時間の障害対応 サービス稼働率の保証 ルールのアップデート・メンテナンス お問い合わせ WeChatサポート WeChat ID:private6688 受付時間:平日 9:00-18:00 応答時間:通常2時間以内 メールサポート メール:service1@nullprivate.com 件名:「AdGuardサービス」とご明記ください 応答時間:1営業日以内 サービス証明 購入後、以下をお受け取りいただけます:

管理画面へのアクセスリンク 専用のユーザー名とパスワード 設定ガイドドキュメント プライバシー保護 私たちはユーザーのプライバシーを重視しています:

10.5 - ミニプログラムがアクセスできない 本記事では、ミニプログラムの使用中にアクセスできない問題が発生した場合の3つの解決策を紹介します。一時的な保護の無効化、サービスのホワイトリストへの追加、設定の一時停止などがあります。

設定したブロックルールが厳格すぎる場合、一部の正常なサービスがブロックされ、サービスの動作に異常が生じることがあります。

一時的に保護を無効化する 緊急かつ一時的な解決策が必要な場合は、保護を一時的に無効化 することで解決できます。通常10秒以内に許可が有効になります。

サービスをホワイトリストに追加する 長期間使用するサービスの場合は、サービスをホワイトリストに追加することで、再度ブロックされるのを防げます。通常10秒以内に許可が有効になります。

設定を一時的に停止する 公共サービスのユーザーは、設定を一時的に停止することで解決できます。通常60秒以内に許可が有効になります。

10.6 - 一部のウェブサイトへのアクセスが遅い NullPrivate DNS を使用する際に一部のウェブサイトへのアクセスが遅くなる原因と解決策。主に ECS(Extended Client Subnet)機能のサポートに関する問題

一部の動画サイトへのアクセスが遅い NullPrivate を使用中に特定のウェブサイトへのアクセスが遅くなる場合、以下の原因が考えられます。

ECS サポート:

NullPrivate の無料版は ECS(Extended Client Subnet)機能をサポートしていません。ECS は DNS プロトコルの拡張機能で、DNS サーバーがクライアントのネットワーク位置に基づいてより正確な DNS 応答を提供できるようにします。多くの CDN(コンテンツ配信ネットワーク)は ECS を使用して、ユーザーを最寄りのサーバーに誘導し、速度を向上させています。無料版のサーバーは上海と杭州にあります。

影響:

速度低下: ECS がない場合、NullPrivate は最適な CDN サーバーに誘導できないため、速度が低下する可能性があります。地理的位置の不正確さ: 物理的に遠いサーバーに誘導されることで、レイテンシが増加する可能性があります。解決策:

有料版へのアップグレード: NullPrivate の有料版は ECS 機能をサポートしており、この問題を解決し速度を向上させます。他の DNS サーバーの使用: ECS をサポートする他の DNS サーバーを試すこともできます。